Утечки DNS, WebRTC и TLS — самые распространенные ошибки

Когда вы подключаетесь к VPN или используете прокси, предполагается, что ваш реальный IP-адрес и действия в интернете остаются скрытыми. Но на практике это не всегда так. Существуют так называемые утечки — технические механизмы, из-за которых часть данных может передаваться вне защищенного канала.

Утечки DNS, WebRTC и TLS — это ситуации, когда из-за настроек сети или браузера раскрываются технические данные: например, DNS-сервер, реальный IP или параметры соединения. Такие утечки не раскрывают историю посещений сайтов, но могут выдать несоответствие между IP-адресом, DNS-сервером и другими параметрами подключения, что может послужить триггером для антифрод-систем.

В материале рассмотрим, как возникают утечки DNS, WebRTC и TLS, как их обнаружить и какие меры позволяют снизить риски.

Что такое утечки DNS, WebRTC и TLS на самом деле?

DNS, WebRTC и TLS относятся к разным уровням сетевого взаимодействия. Поэтому и механизмы раскрытия данных в каждом случае отличаются. В одном случае запросы обходят защищенный канал, в другом — браузер напрямую передает сетевую информацию, в третьем — анализируются параметры зашифрованного соединения.

Разберем каждый тип отдельно, чтобы понять риски и способы защиты.

Утечки DNS

DNS (Domain Name System) — это система, которая переводит привычные имена сайтов в IP-адреса. Когда вы вводите адрес в браузере, устройство сначала отправляет DNS-запрос, чтобы узнать, к какому IP нужно подключиться, и только после этого устанавливается соединение с сайтом.

При использовании VPN предполагается, что все запросы проходят через зашифрованный туннель и обрабатываются DNS-серверами самого VPN-провайдера. Однако в ряде случаев система продолжает отправлять DNS-запросы напрямую на сервер интернет-провайдера. Это и называется утечкой DNS.

В этом случае провайдер видит, какие домены запрашивает устройство, даже если основной трафик проходит через VPN. При этом содержимое страниц и передаваемые данные остаются зашифрованными. Сами сайты и антибот-системы не имеют доступа к DNS-запросам пользователя. Они могут лишь косвенно обнаружить проблему — например, если DNS-сервер относится к одной стране или провайдеру, а публичный IP-адрес принадлежит другой сети.

Причины могут быть разными: некорректная настройка сети, отсутствие встроенной защиты от DNS-утечек в VPN, конфликт протоколов или особенности операционной системы.

Утечки WebRTC

WebRTC (Web Real-Time Communication) — это технология, встроенная в современные браузеры, которая позволяет устанавливать прямое соединение между пользователями. Она используется для видеозвонков, голосовой связи, онлайн-конференций и передачи данных прямо в окне браузера без установки дополнительного ПО.

Чтобы соединение работало корректно, WebRTC запрашивает сетевую информацию устройства, включая локальный и внешний IP-адрес. В некоторых случаях WebRTC может передавать сетевую информацию напрямую, минуя VPN-туннель. Браузер может передать реальный IP-адрес через специальные механизмы обмена данными (например, ICE-кандидаты — это список возможных сетевых адресов и маршрутов, которые устройство предлагает для прямого подключения), даже если трафик сайта идет через VPN или прокси.

В результате веб-страница с подключенным WebRTC способна определить настоящий IP пользователя. При этом сам VPN продолжает работать, но часть сетевой информации раскрывается напрямую. Именно поэтому WebRTC-утечки считаются одной из наиболее распространенных проблем, снижающих уровень анонимности при использовании VPN или прокси.

TLS-отпечаток: что это и почему он вас выдает

TLS (Transport Layer Security) — протокол, который шифрует данные между браузером и сайтом. Благодаря ему соединение отображается как HTTPS, а содержимое страниц остается защищенным от перехвата. Но у TLS есть побочный эффект, о котором мало кто задумывается — TLS-отпечаток.

Когда браузер подключается к сайту по HTTPS, он первым делом отправляет серверу сообщение ClientHello — своего рода «визитную карточку». В ней указано, какие методы шифрования поддерживает клиент, какие TLS-расширения он использует и в каком порядке их перечисляет. Это сообщение не зашифровано — сервер видит его еще до того, как установлено защищенное соединение.

Каждый браузер и каждая программа отправляет свой уникальный набор параметров в ClientHello. Chrome перечисляет шифры и расширения в одном порядке, Firefox — в другом, а скрипт на Python или бот на основе стандартных библиотек — в третьем. Эта комбинация и есть TLS-отпечаток. Его можно сравнить с почерком: вы пишете одни и те же буквы, но по характерному стилю вас можно отличить от других.

Для вычисления таких отпечатков существуют стандартные методы — JA3 и более современный JA4. Они берут параметры из ClientHello (список шифров, расширения, поддерживаемые алгоритмы) и превращают их в короткий хеш — строку символов, по которой можно сопоставить клиент с известным браузером или программой.

Почему TLS-отпечаток важен

Многие антибот-системы и системы защиты от фрода анализируют TLS-отпечаток пассивно — им не нужно выполнять скрипты на странице или проверять cookies. Достаточно посмотреть на ClientHello. Если запрос приходит с заголовком User-Agent от Chrome, а TLS-отпечаток соответствует Python-библиотеке — сервер мгновенно понимает, что перед ним не настоящий пользователь. Такое соединение может быть помечено как подозрительное, получить капчу или оказаться заблокированным.

Это первый рубеж защиты, который срабатывает еще до анализа поведения на странице. Именно поэтому даже идеально настроенные HTTP-заголовки не помогут, если TLS-отпечаток выдает автоматизацию.

Как проверить наличие утечек DNS, WebRTC и TLS

Проверка утечек — обязательный шаг, если вы используете VPN или другие инструменты анонимизации. Разберем, как это проверить на практике.

Проверка утечек DNS

DNS-утечку проще всего обнаружить через онлайн-сервисы. Проверка занимает несколько минут и не требует специальных навыков.

Для этого можно использовать:

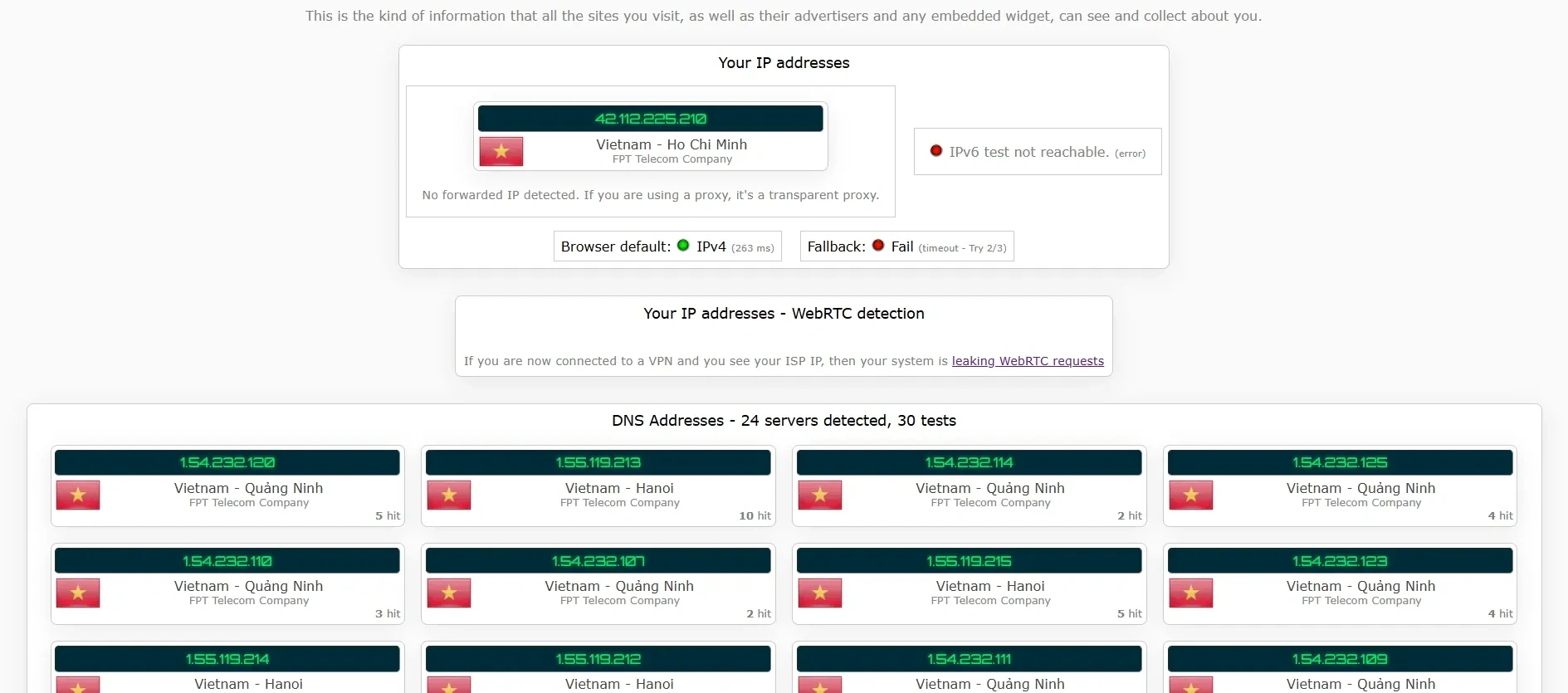

Для проверки сначала подключитесь к VPN или прокси, затем откройте один из сервисов для тестирования DNS. Иногда результат прогружается сразу, но в ряде случаев нужно запустить тест.

В отчете будут показаны DNS-серверы, через которые проходят ваши запросы. Если указаны серверы VPN-провайдера или публичные DNS (например, Cloudflare или Google), защита работает корректно. Если отображается название или IP вашего интернет-провайдера — это признак DNS-утечки.

Проверить используемый DNS можно и без онлайн-сервисов.

Если у вас Windows:

- Откройте командную строку (Win + R → cmd).

- Введите команду:

nslookup example.com - В строке Server будет указан DNS-сервер, который обрабатывает запрос.

Если у вас macOS / Linux:

В терминале выполните: nslookup example.com или dig example.com

Если при включенном VPN отображается DNS вашего провайдера, значит запросы обходят туннель и защита настроена неправильно.

Проверка утечек WebRTC

Проверить WebRTC-утечку можно через специальные онлайн-сервисы. Процедура напоминает тестирование на DNS.

Для этого можно использовать:

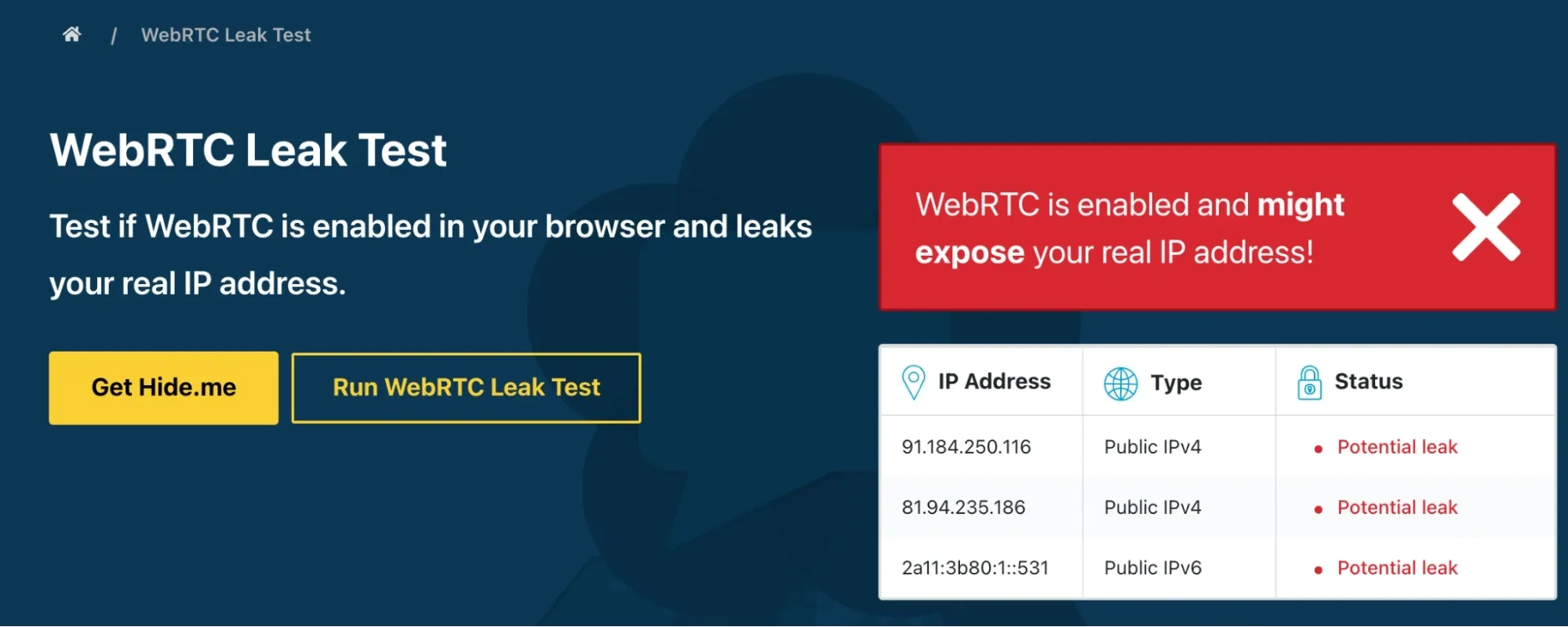

Для проверки сначала подключитесь к VPN или прокси, затем откройте один из сервисов. Обычно результат отображается автоматически, но иногда необходимо запустить тестирование вручную.

В отчете будет указан публичный IP-адрес и сетевые параметры, которые браузер передает через WebRTC. Если отображается ваш реальный IP-адрес провайдера вместо IP VPN — WebRTC раскрывает данные напрямую. Если указан только IP VPN-сервера, утечки нет. Некоторые сервисы просто информируют, есть ли утечка.

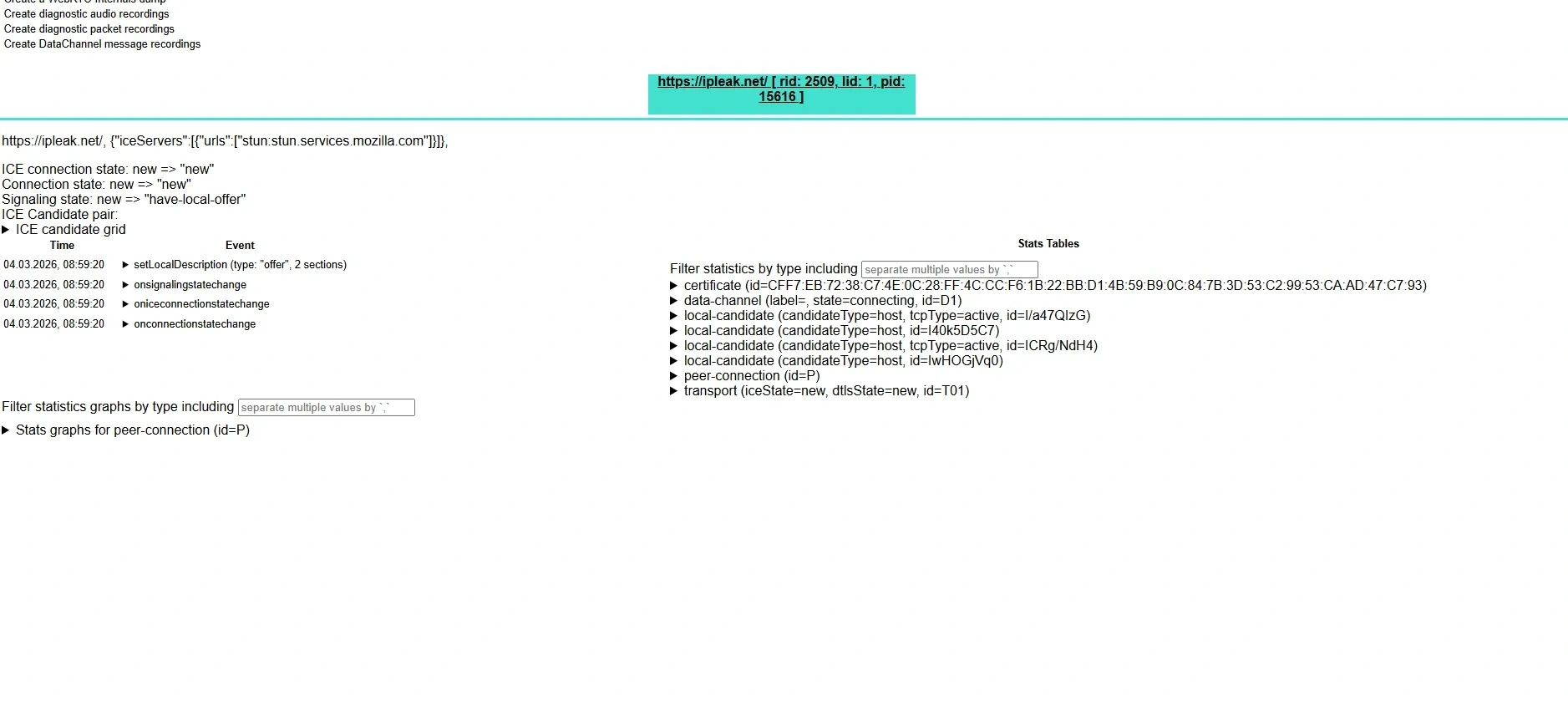

Помимо онлайн-тестов, важно проверить, включен ли WebRTC в самом браузере.

Если у вас Firefox, введите в адресной строке about:config. В строке поиска найдите параметр media.peerconnection.enabled. Если значение true — WebRTC активен. Если false — WebRTC отключен.

В Chrome и Edge встроенного индикатора состояния WebRTC нет. Проверить его работу можно через внутреннюю страницу диагностики: в адресной строке откройте chrome://webrtc-internals (или edge://webrtc-internals). Если при посещении сайтов или тестов там отображается активность соединений, WebRTC работает. Если соединения не создаются — передача ограничена.

В браузере Brave откройте «Настройки → Конфиденциальность и безопасность». Там можно найти параметры обработки WebRTC и определить, разрешена ли передача локальных IP-адресов.

Проверка TLS-отпечатка

Проверить свой TLS-отпечаток можно через сервис tls.peet.ws. Он показывает параметры ClientHello вашего браузера, рассчитанный JA3/JA4-хеш и позволяет сравнить его с отпечатками популярных браузеров. Так вы сможете увидеть, выглядит ли ваше соединение как обычный Chrome или выделяется на фоне остальных.

Как защититься от утечек

Защита от утечек требует комплексного подхода. Недостаточно просто включить VPN — важно правильно настроить систему и браузер, а также регулярно проверять соединение. Начнем с защиты от DNS-утечек.

Защита от утечек DNS

Первый шаг — выбор VPN-сервиса со встроенной защитой от DNS-утечек. Такая функция обычно называется DNS Leak Protection и означает, что все DNS-запросы автоматически направляются через защищенные серверы самого VPN.

Такая защита реализована у многих крупных провайдеров, например у NordVPN, ExpressVPN и Proton VPN. При использовании таких сервисов DNS-запросы не отправляются напрямую к провайдеру, даже если система настроена по умолчанию.

Второй уровень защиты — ручная настройка DNS-серверов. Можно указать публичные DNS, которые не связаны с вашим интернет-провайдером. Наиболее распространенные варианты — Cloudflare (1.1.1.1) и Google (8.8.8.8).

Настроить DNS можно в параметрах сетевого подключения операционной системы. В Windows это делается в свойствах адаптера, в macOS — в разделе «Сеть». Также некоторые современные браузеры позволяют включить использование защищенного DNS (Secure DNS) прямо в настройках.

Комбинация VPN с активированной защитой от DNS-утечек и вручную заданными DNS-серверами значительно снижает риск передачи запросов напрямую провайдеру.

Защита от утечек WebRTC

WebRTC работает на уровне браузера, поэтому и защита настраивается именно там. Если вы используете VPN, но не ограничили WebRTC, браузер все равно может раскрывать реальный IP.

Первый способ — отключение WebRTC в настройках браузера. В Firefox это делается через страницу about:config: нужно найти параметр media.peerconnection.enabled и установить значение false. После этого браузер перестанет использовать WebRTC для установления прямых соединений.

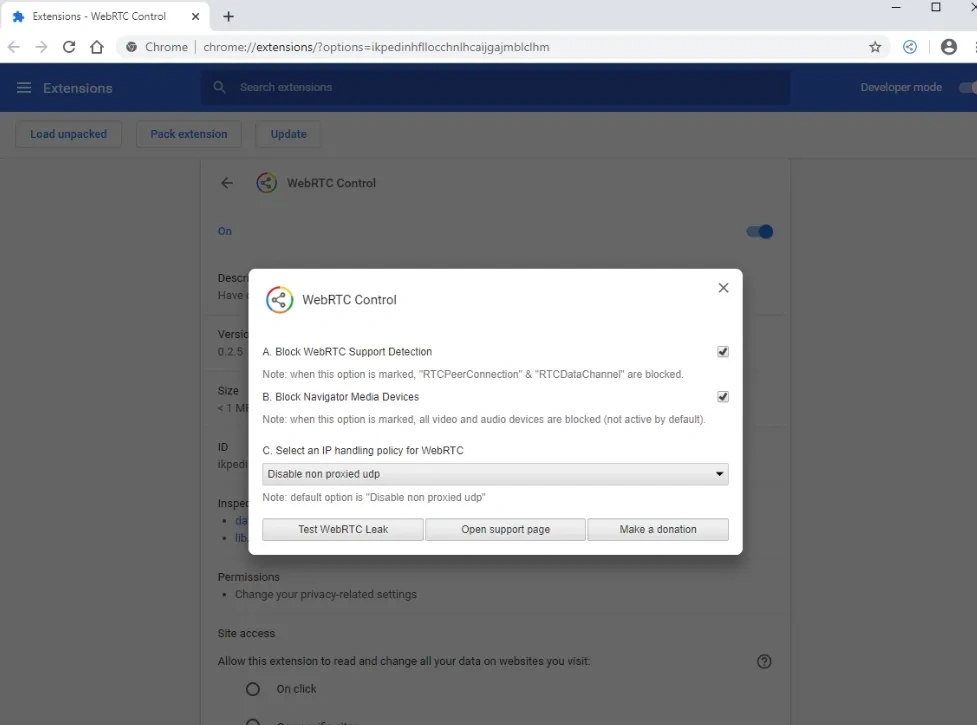

В Chrome и Edge полностью отключить WebRTC стандартными средствами нельзя. В этом случае используют расширения, которые блокируют передачу сетевых данных через WebRTC. Популярные варианты — uBlock Origin (с дополнительной настройкой) и WebRTC Control. Они ограничивают передачу реального IP через механизмы браузера.

Третий вариант — использование браузеров с усиленной приватностью. Например, Brave не блокирует WebRTC по умолчанию, однако этот параметр можно изменить в настройках конфиденциальности браузера.

После внесения изменений рекомендуется повторно проверить соединение через онлайн-тест, чтобы убедиться, что реальный IP больше не отображается.

Защита от TLS-утечек

Отключить отправку ClientHello невозможно — без него шифрованное соединение не установится. Задача не в том, чтобы скрыть отпечаток, а в том, чтобы он не выделялся среди миллионов обычных пользователей.

Самый надежный способ — использовать браузер на базе Chromium актуальной версии. В таком случае ваш TLS-отпечаток будет совпадать с отпечатком огромного числа пользователей Chrome, и антибот-системы не увидят ничего подозрительного.

Проблемы возникают, когда в цепочке появляется что-то нестандартное: устаревший браузер, нетипичная TLS-библиотека или инструмент автоматизации. Отпечаток сразу становится редким, а значит — заметным.

В Linken Sphere этой проблемы нет. Браузер работает на актуальном движке Chromium, поэтому каждый профиль при подключении отправляет тот же набор шифров и расширений, что и обычный Chrome соответствующей версии. TLS-отпечаток не будет уникальным — он просто совпадет с тысячами реальных пользователей. Именно это и нужно для корректной маскировки.

Вывод

Снизить риск утечек можно, если соблюдать несколько простых правил:

- Используйте надежный VPN с функцией DNS Leak Protection и Kill Switch.

- При необходимости вручную укажите публичные DNS-серверы.

- Проверьте состояние WebRTC в браузере и отключите его, если требуется.

- Регулярно проверяйте соединение на наличие DNS- и WebRTC-утечек.

Полной анонимности такие меры не гарантируют, но они значительно повышают уровень защиты.

Часто задаваемые вопросы

DNS переводит адрес сайта в IP-адрес сервера. WebRTC — технология браузера для прямых соединений (звонки, видеосвязь). TLS — протокол шифрования, который защищает данные между браузером и сайтом (HTTPS).

Нет. Он не сохраняет историю на устройстве, но не скрывает IP-адрес и не предотвращает DNS или WebRTC-утечки.

Нет. VPN скрывает IP и шифрует трафик, но при неправильной настройке возможны утечки DNS или WebRTC.

Kill Switch — это функция, которая блокирует интернет при обрыве VPN. Это предотвращает передачу трафика напрямую через провайдера.

Это механизм, который направляет все DNS-запросы через серверы VPN, не позволяя системе обращаться к DNS провайдера.