Что такое отпечатки браузера и как они работают

Регулярно меняете IP-адрес и куки, а сайт по-прежнему узнает вас? Кажется, вы оставили свои отпечатки — и не пальцев, а браузера. Отпечаток браузера — одно из ключевых понятий в вопросах конфиденциальности, отслеживания и персонализации рекламных объявлений, по нему системы распознают пользователя. Разберемся в деталях, что из себя представляют отпечатки браузера, как они собираются, как можно скрыть свой отпечаток и какими средствами его проверить.

Как работают отпечатки браузера: объясняем техническую часть

Отпечаток браузера (фингерпринт) — это уникальный набор технических характеристик, присущих устройству конкретного пользователя. Их не скрывает ни VPN, ни другие средства анонимизации: многие параметры уникальны и характерны только для одного устройства. Чтобы раскрыть вопрос подробнее, разложим процесс сбора отпечатков поэтапно.

Сбор информации о пользователе

Итак, первым делом вы заходите на определенный сайт — в этот момент ваше устройство передает ресурсу массу данных о себе:

-

User Agent (UA)

Эта идентификационная текстовая строка, которую ваш браузер отправляет сайту, в своем роде попытка «представиться» при первом знакомстве с ним. Она включает в себя сам браузер и его версию, операционную систему, устройство и его архитектуру. На сегодняшний день UA в меньшей степени используется для фингерпринтинга, так как он не уникален. Например, сотни миллионов реальных устройств на Windows, которые используют Chrome актуальной 144 версии, будут иметь один и тот же UA:

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/144.0.0.0 Safari/537.36 -

HTTP-заголовки

Это строки текста в формате «ключ: значение», которыми обмениваются браузер и сервер при каждом запросе. Например, Accept-Language — запрос по языкам, которые используются на устройстве клиента.

-

JavaScript API

Это программный интерфейс, изначально встроенный в браузер, и он раскрывает сайту десятки системных параметров. Он собирает информацию о дисплее, часовом поясе, языке, объему ОЗУ, статусу батареи, установленных плагинах и расширениях на устройстве, которое использует посетитель.

-

Установленные шрифты

Они дают конкретику по используемой ОС и ее версии, обнаруживаются через JavaScript API.

-

Аппаратное обеспечение (ЦП, графический процессор)

Через JS в отпечаток собирается количество потоков (ядер). В целом, основная информация о GPU приходит через WebGL или его более новый аналог WebGPU.

Пожалуй, основной источник информации о пользователе — это JavaScript API, но вместе с другими данными он еще больше повышает вероятность определения уникального набора данных, которого больше нет ни у кого в интернете.

Алгоритмы хэширования и идентификации

Браузер передает серверу сайта огромный массив разнообразных данных, с которым в сыром виде невозможно работать. В этот момент в действие вступают алгоритмы хеширования: данные приводятся к одинаковому формату, сортируются и проходят фильтрацию. На выходе получается строка в таком шаблоне, который удобно использовать для работы со всеми фингерпринтами, но на этом процесс еще не заканчивается.

Полученная строка пропускается через криптографическую хеш-функцию и приобретает определенный вид в зависимости от формата хеширования, например, по MD5:

a1b2c3d4e5f6g7h8i9j0k1l2m3n4o5p6

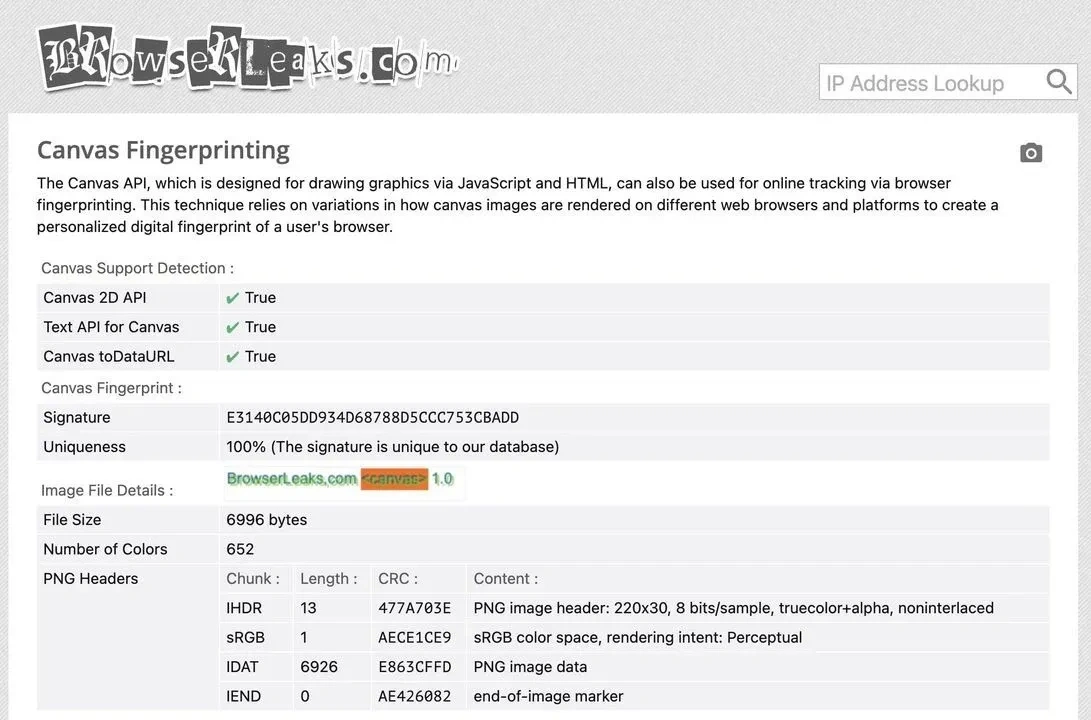

Теперь информация о цифровом отпечатке браузера клиента хеширована и полностью готова к хранению и дальнейшему использованию. В похожем виде ее можно увидить и на сайтах-чекерах отпечатка браузера — не стоит удивляться: они тоже используют хеширование.

Хранение и использование отпечатков

Сайты используют отпечатки браузеров клиентов с самыми разными целями:

- Персонализация контента под конкретного человека.

- Настройка таргетированной рекламы с учетом интересов пользователя.

- Предотвращение мошенничества и любого неблагонадежного поведения.

Более того, в дальнейшем сайты обмениваются отпечатками браузера друг с другом через рекламные сети и трекеры. Таким образом, к примеру, вы можете посетить один сайт и увидеть персонализированную рекламу на втором — все потому что оба они подвязаны с пикселем Facebook, который изначально определил ваш фингерпринт, сохранил его в своей базе и использовал, как только распознал вас снова.

Хешированные отпечатки обычно хранятся в базе данных сервера, а на стороне клиента идет привязка к Cookie. В любом случае, веб-ресурс теперь запомнил и сможет успешно идентифицировать вас при следующем визите.

Как скрыть отпечатки

Среди популярных, но неэффективных способов скрытия отпечатков браузера можно выделить:

- Использование VPN и Tor — эти средства анонимизации не покрывают весь набор данных, из которых состоит отпечаток браузера, поэтому не справятся с задачей целиком.

- Отключение JavaScript — это негативно повлияет на функционал сайта, и вы не сможете использовать все его возможности.

- Очистка хеша и куки — данные будут удалены, а отпечаток браузера останется все тем же, и система вас все равно узнает.

Возможный вариант сокрытия отпечатков — это применение специальных браузерных расширений. Они значительно снизят производительность браузера и не покроют все необходимые параметры, но иногда такой подход работает. А вот что точно позволить скрыть отпечатки, так это антидетект-браузеры: они полностью подменяют все цифровые данные о пользователе и предоставляют новую цифровую личность, при этом уникальную и реалистичную.

Как проверить фингерпринты

Чтобы увидеть все актуальные параметры своего устройства, можно воспользоваться специализированным сервисом, которых в интернете десятки на любой выбор. Вот пару примеров:

Заключение

Отпечаток браузера — набор уникальных данных, характерных для конкретного пользователя. Интернет-сайты собирают и используют их в различных целях от показа рекламы до блокировки нужных пользователей. Свой фингерпринт всегда можно проверить, а при необходимости и скрыть, и самым надежным решением этой задачи будет антидетект-браузер.

Часто задаваемые вопросы

С точки зрения продвинутых антибот-систем, на массовых конфигурациях (особенно macOS на M-чипах или iOS) ваш «чистый» браузерный отпечаток обладает низкой энтропией и сливается с тысячами идентичных устройств в единый кластер, становясь уникальным лишь при установке редких расширений или изменении стандартных настроек, которые создают выделяющиеся аномалии.

Некоторые веб-ресурсы не отслеживают данные пользователей, но доля тех, кто это делает, с каждым годом растет. Рекламные сети и маркетплейсы почти поголовно отслеживают фингерпринты юзеров. И, в отличие от Cookie, получение отпечатка не требует вашего согласия, поэтому это гораздо сложнее отследить. Но есть специализированные расширения — например, Privacy Badger от EFF — с помощью которых можно отслеживать и блокировать скрытые трекеры данных.

В 2026 году JavaScript — это основной инструмент веб-сайтов по части интерактивности, анимации и функционала. Отключив эту технологию, вы во многом защитите свой отпечаток браузера от отслеживания, но не сможете пользоваться большинством современных интернет-ресурсов.

Нет. Зашифрованный туннель между вашим устройством и интернетом подменит IP-адрес и зашифрует поток трафика, но не поменяет подавляющее большинство параметров устройства, и его распознают.

Этот набор данных не является статичным: например, обновление браузера может изменить User Agent и рендеринг Canvas. Более того, вы можете банально поменять шрифт устройства или подключить второй монитор — и вот ваши данные уже изменены. Но создавать новый фингерпринт с нуля таким образом нерационально: за всеми аспектами не угонишься, и какие-то старые характеристики, скорее всего, все равно останутся, поэтому лучше доверить защиту своей цифровой анонимности антидетект-браузеру.