Fuites DNS, WebRTC et TLS — les erreurs les plus courantes

Lorsque vous vous connectez à un VPN ou utilisez un proxy, on suppose que votre véritable adresse IP et vos activités en ligne restent cachées. Mais en pratique, ce n'est pas toujours le cas. Il existe ce qu'on appelle des fuites — des mécanismes techniques qui font que certaines données sont transmises en dehors du canal sécurisé.

Les fuites DNS, WebRTC et TLS sont des situations où des données techniques sont exposées en raison des paramètres du réseau ou du navigateur : par exemple, le serveur DNS, l'adresse IP réelle ou les paramètres de connexion. De telles fuites ne révèlent pas votre historique de navigation, mais elles peuvent exposer une incohérence entre l'adresse IP, le serveur DNS et d'autres paramètres de connexion, ce qui peut déclencher les systèmes anti-fraude.

Dans cet article, nous examinerons comment se produisent les fuites DNS, WebRTC et TLS, comment les détecter et quelles mesures peuvent aider à réduire les risques.

Que sont réellement les fuites DNS, WebRTC et TLS ?

Le DNS, le WebRTC et le TLS fonctionnent à différents niveaux de l'interaction réseau. Par conséquent, les mécanismes d'exposition des données diffèrent dans chaque cas. Dans un cas, les requêtes contournent le canal sécurisé ; dans un autre, le navigateur transmet directement les informations réseau ; dans le troisième, les paramètres de la connexion chiffrée sont analysés.

Analysons chaque type séparément pour comprendre les risques et les moyens de vous protéger.

Fuites DNS

Le DNS (Domain Name System) est un système qui traduit les noms de sites Web familiers en adresses IP. Lorsque vous saisissez une adresse dans votre navigateur, votre appareil envoie d'abord une requête DNS pour savoir à quelle adresse IP se connecter, et ce n'est qu'ensuite qu'une connexion au site est établie.

Lors de l'utilisation d'un VPN, on suppose que toutes les requêtes passent par un tunnel chiffré et sont traitées par les propres serveurs DNS du fournisseur VPN. Cependant, dans certains cas, le système continue d'envoyer des requêtes DNS directement au serveur du FAI (Fournisseur d'Accès à Internet). C'est ce qu'on appelle une fuite DNS.

Dans ce cas, le FAI voit quels domaines l'appareil demande, même si le trafic principal passe par le VPN. En même temps, le contenu des pages et les données transmises restent chiffrés. Les sites Web eux-mêmes et les systèmes anti-bots n'ont pas accès aux requêtes DNS de l'utilisateur. Ils ne peuvent détecter le problème qu'indirectement — par exemple, si le serveur DNS appartient à un pays ou à un fournisseur, tandis que l'adresse IP publique appartient à un autre réseau.

Les causes peuvent varier : configuration réseau incorrecte, absence de protection intégrée contre les fuites DNS dans le VPN, conflits de protocoles ou fonctionnalités spécifiques du système d'exploitation.

Fuites WebRTC

Le WebRTC (Web Real-Time Communication) est une technologie intégrée aux navigateurs modernes qui permet d'établir une connexion directe entre les utilisateurs. Il est utilisé pour les appels vidéo, la communication vocale, les conférences en ligne et le transfert de données directement dans la fenêtre du navigateur sans installer de logiciel supplémentaire.

Pour que la connexion fonctionne correctement, le WebRTC demande les informations réseau de l'appareil, y compris ses adresses IP locales et externes. Dans certains cas, le WebRTC peut transmettre des informations réseau directement, en contournant le tunnel VPN. Le navigateur peut transmettre l'adresse IP réelle via des mécanismes d'échange de données spéciaux (par exemple, les candidats ICE — une liste d'adresses réseau et d'itinéraires possibles que l'appareil propose pour une connexion directe), même si le trafic du site Web passe par un VPN ou un proxy.

Par conséquent, une page Web avec le WebRTC activé est capable de déterminer la véritable adresse IP de l'utilisateur. En même temps, le VPN lui-même continue de fonctionner, mais certaines informations réseau sont exposées directement. C'est exactement pourquoi les fuites WebRTC sont considérées comme l'un des problèmes les plus courants qui réduisent le niveau d'anonymat lors de l'utilisation d'un VPN ou d'un proxy.

Empreinte TLS : Ce que c'est et pourquoi elle vous trahit

Le TLS (Transport Layer Security) est un protocole qui chiffre les données entre le navigateur et le site Web. Grâce à lui, la connexion s'affiche en HTTPS, et le contenu des pages reste protégé contre l'interception. Mais le TLS a un effet secondaire auquel peu de gens pensent — l'empreinte TLS.

Lorsqu'un navigateur se connecte à un site via HTTPS, la première chose qu'il fait est d'envoyer un message ClientHello au serveur — une sorte de « carte de visite ». Il spécifie les méthodes de chiffrement prises en charge par le client, les extensions TLS qu'il utilise et dans quel ordre il les liste. Ce message n'est pas chiffré — le serveur le voit avant même qu'une connexion sécurisée ne soit établie.

Chaque navigateur et chaque programme envoie son propre ensemble unique de paramètres dans le ClientHello. Chrome liste les chiffrements et les extensions dans un ordre, Firefox dans un autre, et un script Python ou un bot basé sur des bibliothèques standard dans un troisième. Cette combinaison constitue l'empreinte TLS. On peut la comparer à l'écriture manuscrite : vous écrivez les mêmes lettres, mais votre style caractéristique permet de vous distinguer des autres.

Il existe des méthodes standard pour calculer ces empreintes — JA3 et le plus moderne JA4. Elles prennent les paramètres du ClientHello (liste des chiffrements, extensions, algorithmes pris en charge) et les transforment en un court hachage — une chaîne de caractères qui peut être utilisée pour faire correspondre le client avec un navigateur ou un programme connu.

Pourquoi l'empreinte TLS est importante

De nombreux systèmes anti-bots et de protection contre la fraude analysent l'empreinte TLS de manière passive — ils n'ont pas besoin d'exécuter des scripts sur la page ou de vérifier les cookies. Il suffit de regarder le ClientHello. Si une requête arrive avec un en-tête User-Agent de Chrome, mais que l'empreinte TLS correspond à une bibliothèque Python, le serveur comprend instantanément qu'il n'a pas affaire à un véritable utilisateur. Une telle connexion peut être marquée comme suspecte, recevoir un CAPTCHA ou finir par être bloquée.

C'est la première ligne de défense, qui se déclenche avant même d'analyser le comportement sur la page. C'est exactement pourquoi même des en-têtes HTTP parfaitement configurés ne seront d'aucune utilité si l'empreinte TLS trahit une automatisation.

Comment vérifier les fuites DNS, WebRTC et TLS

La vérification des fuites est une étape obligatoire si vous utilisez un VPN ou d'autres outils d'anonymisation. Voyons comment vérifier cela en pratique.

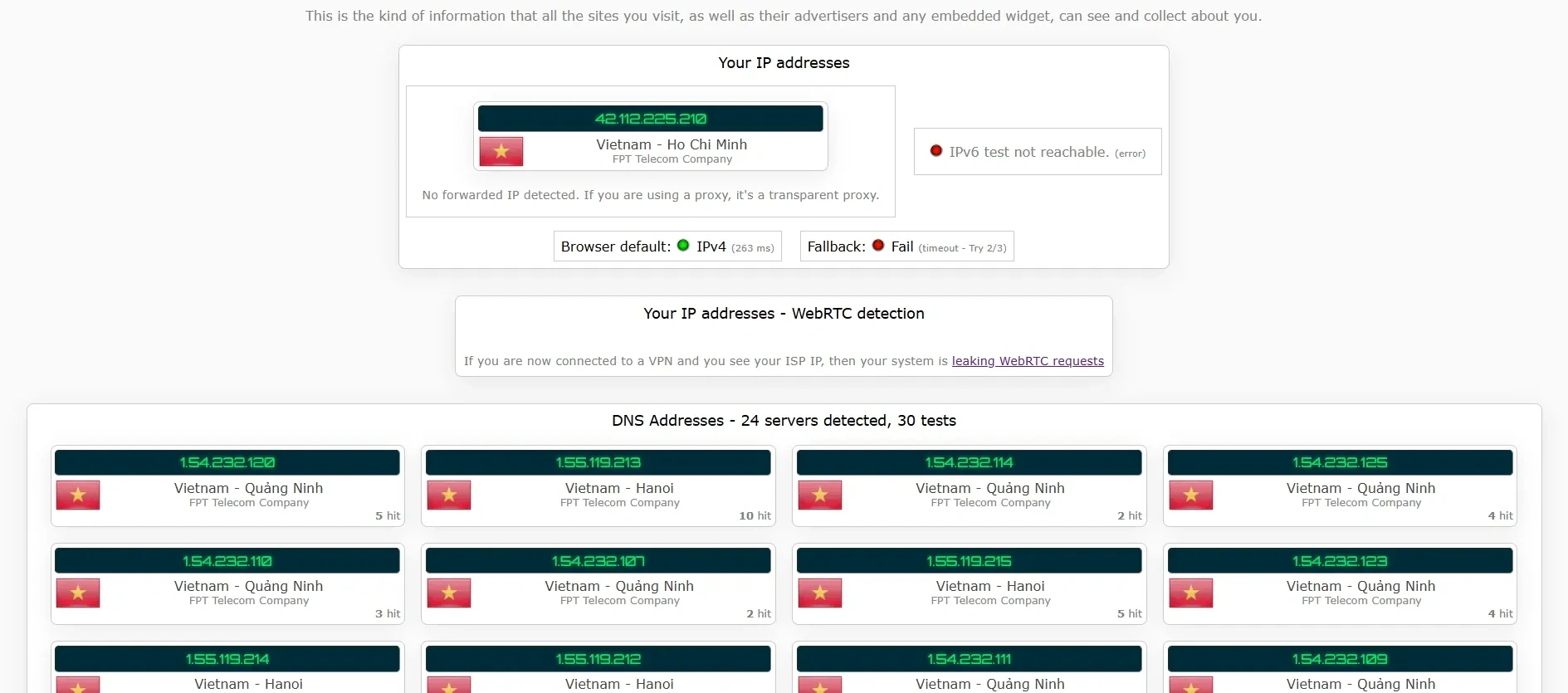

Vérification des fuites DNS

Une fuite DNS est plus facile à détecter via des services en ligne. La vérification prend quelques minutes et ne nécessite pas de compétences particulières.

Vous pouvez utiliser les services suivants pour cela :

Pour vérifier, connectez-vous d'abord à votre VPN ou proxy, puis ouvrez l'un des services de test DNS. Parfois, le résultat se charge immédiatement, mais dans certains cas, vous devez lancer le test.

Le rapport affichera les serveurs DNS par lesquels passent vos requêtes. Si les serveurs du fournisseur VPN ou des DNS publics (par exemple, Cloudflare ou Google) sont répertoriés, la protection fonctionne correctement. Si le nom ou l'adresse IP de votre FAI s'affiche, c'est le signe d'une fuite DNS.

Vous pouvez également vérifier les DNS utilisés sans services en ligne.

Si vous êtes sous Windows :

- Ouvrez l'invite de commande (Win + R → cmd).

- Entrez la commande :

nslookup example.com - La ligne Server indiquera le serveur DNS traitant la requête.

Si vous êtes sous macOS / Linux :

Dans le terminal, exécutez : nslookup example.com ou dig example.com

Si le DNS de votre FAI s'affiche alors que le VPN est activé, cela signifie que les requêtes contournent le tunnel et que la protection est mal configurée.

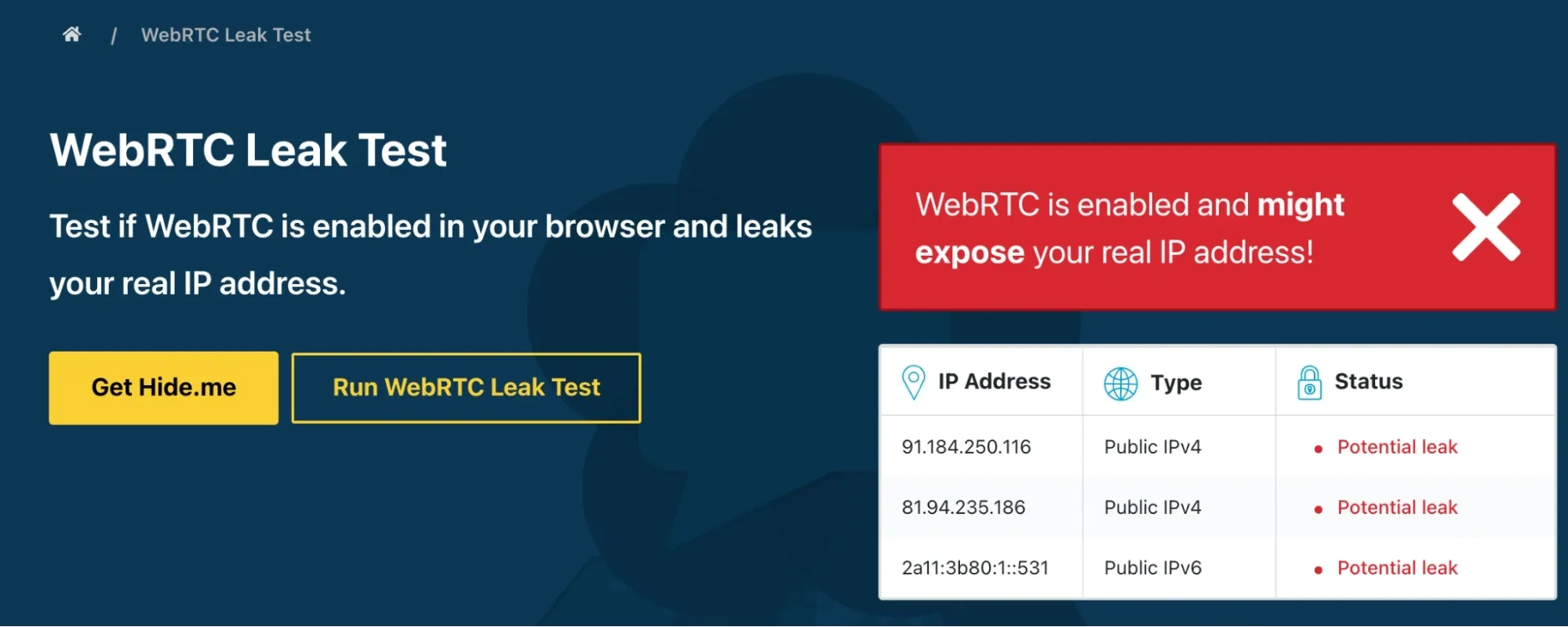

Vérification des fuites WebRTC

Vous pouvez vérifier la présence d'une fuite WebRTC à l'aide de services en ligne spéciaux. La procédure est similaire à celle du test DNS.

Vous pouvez utiliser les services suivants pour cela :

Pour vérifier, connectez-vous d'abord à votre VPN ou proxy, puis ouvrez l'un des services. Généralement, le résultat s'affiche automatiquement, mais il faut parfois lancer le test manuellement.

Le rapport indiquera l'adresse IP publique et les paramètres réseau que le navigateur transmet via le WebRTC. Si l'adresse IP réelle de votre FAI s'affiche au lieu de l'IP du VPN, le WebRTC expose les données directement. Si seule l'adresse IP du serveur VPN est répertoriée, il n'y a pas de fuite. Certains services vous informent simplement s'il y a une fuite ou non.

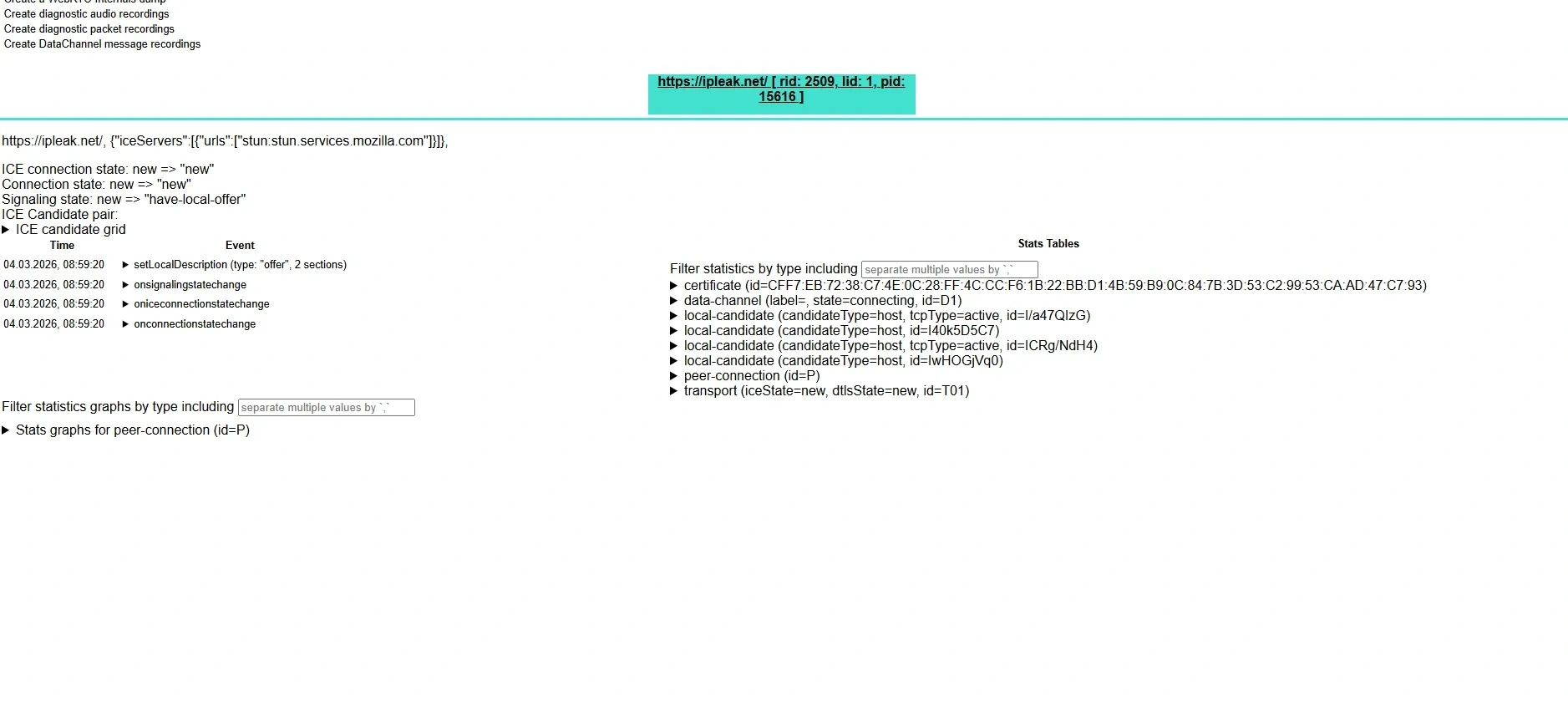

En plus des tests en ligne, il est important de vérifier si le WebRTC est activé dans le navigateur lui-même.

Si vous utilisez Firefox, tapez about:config dans la barre d'adresse. Dans la barre de recherche, trouvez le paramètre media.peerconnection.enabled. Si la valeur est true, le WebRTC est actif. Si elle est false, le WebRTC est désactivé.

Dans Chrome et Edge, il n'y a pas d'indicateur d'état WebRTC intégré. Vous pouvez vérifier son fonctionnement via la page de diagnostic interne : ouvrez chrome://webrtc-internals (ou edge://webrtc-internals) dans la barre d'adresse. Si une activité de connexion y est affichée lors de la visite de sites ou de l'exécution de tests, le WebRTC fonctionne. Si aucune connexion n'est créée, la transmission est restreinte.

Dans le navigateur Brave, ouvrez « Paramètres → Confidentialité et sécurité ». Vous y trouverez les paramètres de gestion du WebRTC et pourrez déterminer si la transmission des adresses IP locales est autorisée.

Vérification de l'empreinte TLS

Vous pouvez vérifier votre empreinte TLS en utilisant le service tls.peet.ws. Il affiche les paramètres ClientHello de votre navigateur, le hachage JA3/JA4 calculé, et vous permet de la comparer avec les empreintes des navigateurs populaires. De cette façon, vous pouvez voir si votre connexion ressemble à un Chrome classique ou si elle se démarque des autres.

Comment se protéger des fuites

La protection contre les fuites nécessite une approche globale. Il ne suffit pas d'activer simplement un VPN — il est important de configurer correctement le système et le navigateur, ainsi que de vérifier régulièrement la connexion. Commençons par la protection contre les fuites DNS.

Protection contre les fuites DNS

La première étape consiste à choisir un service VPN avec une protection intégrée contre les fuites DNS. Une telle fonctionnalité est généralement appelée DNS Leak Protection et signifie que toutes les requêtes DNS sont automatiquement acheminées via les serveurs sécurisés du VPN lui-même.

Cette protection est mise en œuvre par de nombreux fournisseurs majeurs, par exemple NordVPN, ExpressVPN et Proton VPN. Lors de l'utilisation de tels services, les requêtes DNS ne sont pas envoyées directement au FAI, même si le système est configuré par défaut.

La deuxième couche de protection est la configuration manuelle des serveurs DNS. Vous pouvez spécifier des DNS publics qui ne sont pas associés à votre FAI. Les options les plus courantes sont Cloudflare (1.1.1.1) et Google (8.8.8.8).

Vous pouvez configurer les DNS dans les paramètres de connexion réseau de votre système d'exploitation. Sous Windows, cela se fait dans les propriétés de l'adaptateur ; sous macOS, dans la section « Réseau ». De plus, certains navigateurs modernes vous permettent d'activer l'utilisation du DNS sécurisé directement dans les paramètres.

La combinaison d'un VPN avec la protection contre les fuites DNS activée et de serveurs DNS configurés manuellement réduit considérablement le risque de transmission directe des requêtes au FAI.

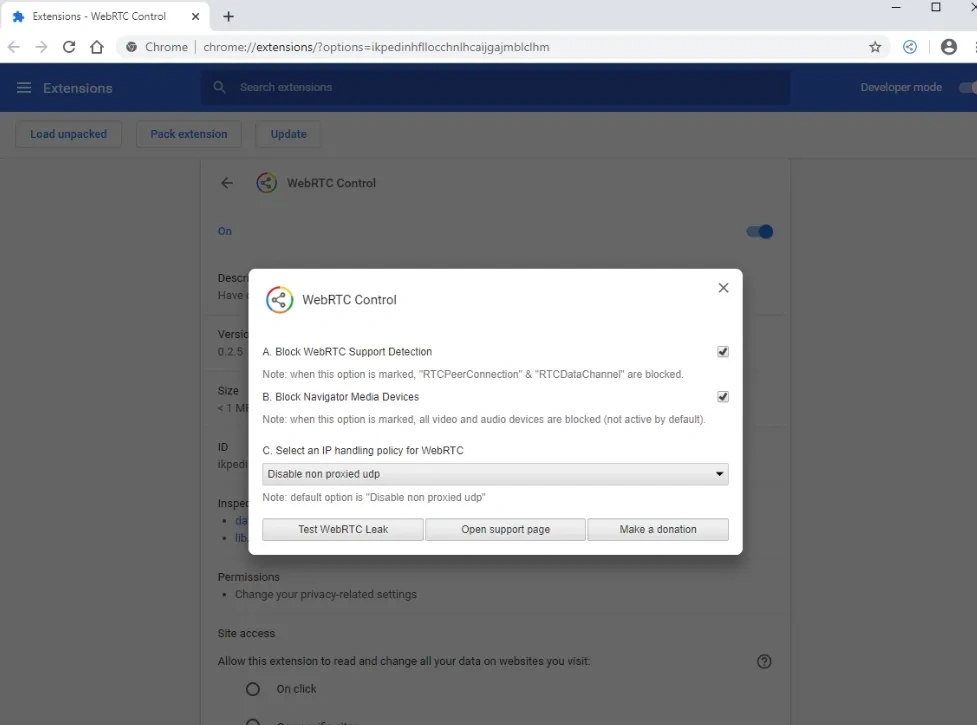

Protection contre les fuites WebRTC

Le WebRTC fonctionne au niveau du navigateur, la protection se configure donc exactement à cet endroit. Si vous utilisez un VPN mais que vous n'avez pas restreint le WebRTC, le navigateur peut toujours exposer votre véritable adresse IP.

La première méthode consiste à désactiver le WebRTC dans les paramètres du navigateur. Dans Firefox, cela se fait via la page about:config : vous devez trouver le paramètre media.peerconnection.enabled et définir la valeur sur false. Après cela, le navigateur cessera d'utiliser le WebRTC pour établir des connexions directes.

Dans Chrome et Edge, il est impossible de désactiver complètement le WebRTC à l'aide des outils standard. Dans ce cas, on utilise des extensions qui bloquent la transmission des données réseau via le WebRTC. Les options populaires sont uBlock Origin (avec une configuration supplémentaire) et WebRTC Control. Elles restreignent la transmission de l'adresse IP réelle via les mécanismes du navigateur.

La troisième option consiste à utiliser des navigateurs offrant une confidentialité renforcée. Par exemple, Brave ne bloque pas le WebRTC par défaut, cependant, ce paramètre peut être modifié dans les paramètres de confidentialité du navigateur.

Après avoir effectué des modifications, il est recommandé de revérifier la connexion via un test en ligne pour s'assurer que l'adresse IP réelle n'est plus affichée.

Protection contre les fuites TLS

Il est impossible de désactiver l'envoi du ClientHello — sans lui, une connexion chiffrée ne sera pas établie. L'objectif n'est pas de cacher l'empreinte, mais de s'assurer qu'elle ne se démarque pas parmi des millions d'utilisateurs réguliers.

Le moyen le plus fiable est d'utiliser une version à jour d'un navigateur basé sur Chromium. Dans ce cas, votre empreinte TLS correspondra à l'empreinte d'un très grand nombre d'utilisateurs de Chrome, et les systèmes anti-bots ne verront rien de suspect.

Les problèmes surviennent lorsque quelque chose de non standard apparaît dans la chaîne : un navigateur obsolète, une bibliothèque TLS atypique ou un outil d'automatisation. L'empreinte devient immédiatement rare, et donc remarquable.

Dans Linken Sphere, ce problème n'existe pas. Le navigateur fonctionne sur un moteur Chromium à jour, de sorte que chaque profil, lors de la connexion, envoie le même ensemble de chiffrements et d'extensions qu'un Chrome classique de la version correspondante. L'empreinte TLS ne sera pas unique — elle correspondra simplement à des milliers d'utilisateurs réels. C'est exactement ce qui est nécessaire pour un masquage approprié.

Conclusion

Vous pouvez réduire le risque de fuites en suivant quelques règles simples :

- Utilisez un VPN fiable avec une protection contre les fuites DNS (DNS Leak Protection) et un Kill Switch.

- Si nécessaire, spécifiez manuellement des serveurs DNS publics.

- Vérifiez l'état du WebRTC dans votre navigateur et désactivez-le si nécessaire.

- Vérifiez régulièrement votre connexion pour détecter les fuites DNS et WebRTC.

De telles mesures ne garantissent pas un anonymat complet, mais elles augmentent considérablement le niveau de protection.

Questions fréquemment posées

Le DNS traduit l'adresse d'un site web en adresse IP de serveur. Le WebRTC est une technologie de navigateur pour les connexions directes (appels, chats vidéo). Le TLS est un protocole de chiffrement qui protège les données entre le navigateur et le site web (HTTPS).

Non. Il n'enregistre pas l'historique sur votre appareil, mais il ne masque pas votre adresse IP et n'empêche pas les fuites DNS ou WebRTC.

Non. Un VPN masque votre IP et chiffre le trafic, mais s'il est mal configuré, des fuites DNS ou WebRTC sont possibles.

Un Kill Switch est une fonctionnalité qui bloque la connexion internet si le VPN se déconnecte. Cela empêche le trafic d'être transmis directement par votre FAI.

C'est un mécanisme qui achemine toutes les requêtes DNS via les serveurs VPN, empêchant le système d'accéder au DNS de votre FAI.