Filtraciones de DNS, WebRTC y TLS — los errores más comunes

Cuando te conectas a una VPN o usas un proxy, se asume que tu dirección IP real y tus actividades en línea permanecen ocultas. Pero en la práctica, esto no siempre es así. Existen las llamadas fugas (leaks) — mecanismos técnicos que hacen que algunos datos se transmitan fuera del canal seguro.

Las fugas de DNS, WebRTC y TLS son situaciones en las que se exponen datos técnicos debido a la configuración de la red o del navegador: por ejemplo, el servidor DNS, la IP real o los parámetros de conexión. Estas fugas no revelan tu historial de navegación, pero pueden exponer una discrepancia entre la dirección IP, el servidor DNS y otros parámetros de conexión, lo que puede actuar como un detonante para los sistemas antifraude.

En este artículo, analizaremos cómo ocurren las fugas de DNS, WebRTC y TLS, cómo detectarlas y qué medidas pueden ayudar a reducir los riesgos.

¿Qué son realmente las fugas de DNS, WebRTC y TLS?

DNS, WebRTC y TLS operan en diferentes niveles de interacción de red. Por lo tanto, los mecanismos de exposición de datos difieren en cada caso. En un caso, las solicitudes eluden el canal seguro; en otro, el navegador transmite directamente información de la red; en el tercero, se analizan los parámetros de la conexión cifrada.

Desglosemos cada tipo por separado para comprender los riesgos y las formas de protegerse.

Fugas de DNS

El DNS (Sistema de Nombres de Dominio) es un sistema que traduce los nombres familiares de los sitios web en direcciones IP. Cuando introduces una dirección en tu navegador, tu dispositivo envía primero una solicitud DNS para averiguar a qué IP conectarse, y solo entonces se establece una conexión con el sitio.

Al usar una VPN, se asume que todas las solicitudes pasan a través de un túnel cifrado y son procesadas por los propios servidores DNS del proveedor de VPN. Sin embargo, en algunos casos, el sistema continúa enviando solicitudes DNS directamente al servidor del ISP (proveedor de servicios de Internet). Esto es lo que se llama una fuga de DNS.

En este caso, el ISP ve qué dominios está solicitando el dispositivo, incluso si el tráfico principal pasa por la VPN. Al mismo tiempo, el contenido de las páginas y los datos transmitidos permanecen cifrados. Los propios sitios web y los sistemas antibot no tienen acceso a las solicitudes DNS del usuario. Solo pueden detectar el problema de forma indirecta — por ejemplo, si el servidor DNS pertenece a un país o proveedor, mientras que la dirección IP pública pertenece a otra red.

Las causas pueden variar: configuración de red incorrecta, falta de protección integrada contra fugas de DNS en la VPN, conflictos de protocolo o características específicas del sistema operativo.

Fugas de WebRTC

WebRTC (Comunicación Web en Tiempo Real) es una tecnología integrada en los navegadores modernos que permite establecer una conexión directa entre los usuarios. Se utiliza para videollamadas, comunicación por voz, conferencias en línea y transferencia de datos directamente en la ventana del navegador sin instalar software adicional.

Para que la conexión funcione correctamente, WebRTC solicita la información de red del dispositivo, incluidas sus direcciones IP locales y externas. En algunos casos, WebRTC puede transmitir información de red directamente, eludiendo el túnel VPN. El navegador puede transmitir la dirección IP real a través de mecanismos especiales de intercambio de datos (por ejemplo, candidatos ICE — una lista de posibles direcciones de red y rutas que el dispositivo ofrece para una conexión directa), incluso si el tráfico del sitio web pasa a través de una VPN o proxy.

Como resultado, una página web con WebRTC habilitado es capaz de determinar la IP real del usuario. Al mismo tiempo, la propia VPN sigue funcionando, pero cierta información de la red queda expuesta directamente. Es exactamente por esto que las fugas de WebRTC se consideran uno de los problemas más comunes que reducen el nivel de anonimato al usar una VPN o proxy.

Huella digital TLS: Qué es y por qué te delata

TLS (Seguridad de la Capa de Transporte) es un protocolo que cifra los datos entre el navegador y el sitio web. Gracias a él, la conexión se muestra como HTTPS y el contenido de las páginas permanece protegido contra la interceptación. Pero TLS tiene un efecto secundario en el que poca gente piensa — la huella digital TLS.

Cuando un navegador se conecta a un sitio a través de HTTPS, lo primero que hace es enviar un mensaje ClientHello al servidor — una especie de "tarjeta de presentación". En él se especifica qué métodos de cifrado admite el cliente, qué extensiones TLS utiliza y en qué orden las enumera. Este mensaje no está cifrado — el servidor lo ve incluso antes de que se establezca una conexión segura.

Cada navegador y cada programa envía su propio conjunto único de parámetros en el ClientHello. Chrome enumera los cifrados y las extensiones en un orden, Firefox en otro, y un script de Python o un bot basado en bibliotecas estándar en un tercero. Esta combinación es la huella digital TLS. Se puede comparar con la escritura a mano: escribes las mismas letras, pero tu estilo característico puede distinguirte de los demás.

Existen métodos estándar para calcular estas huellas digitales — JA3 y el más moderno JA4. Toman los parámetros del ClientHello (lista de cifrados, extensiones, algoritmos compatibles) y los convierten en un hash corto — una cadena de caracteres que se puede utilizar para emparejar al cliente con un navegador o programa conocido.

Por qué es importante la huella digital TLS

Muchos sistemas de protección contra fraudes y antibots analizan la huella digital TLS de forma pasiva — no necesitan ejecutar scripts en la página ni comprobar las cookies. Basta con mirar el ClientHello. Si una solicitud llega con un encabezado User-Agent de Chrome, pero la huella digital TLS coincide con una biblioteca de Python, el servidor comprende al instante que no está tratando con un usuario real. Dicha conexión puede marcarse como sospechosa, recibir un CAPTCHA o terminar bloqueada.

Esta es la primera línea de defensa, que se activa incluso antes de analizar el comportamiento en la página. Es exactamente por eso que incluso los encabezados HTTP perfectamente configurados no ayudarán si la huella digital TLS delata la automatización.

Cómo comprobar si hay fugas de DNS, WebRTC y TLS

Comprobar si hay fugas es un paso obligatorio si utilizas una VPN u otras herramientas de anonimización. Desglosemos cómo comprobar esto en la práctica.

Comprobación de fugas de DNS

Una fuga de DNS es más fácil de detectar a través de servicios en línea. La comprobación lleva unos minutos y no requiere habilidades especiales.

Puedes utilizar lo siguiente para esto:

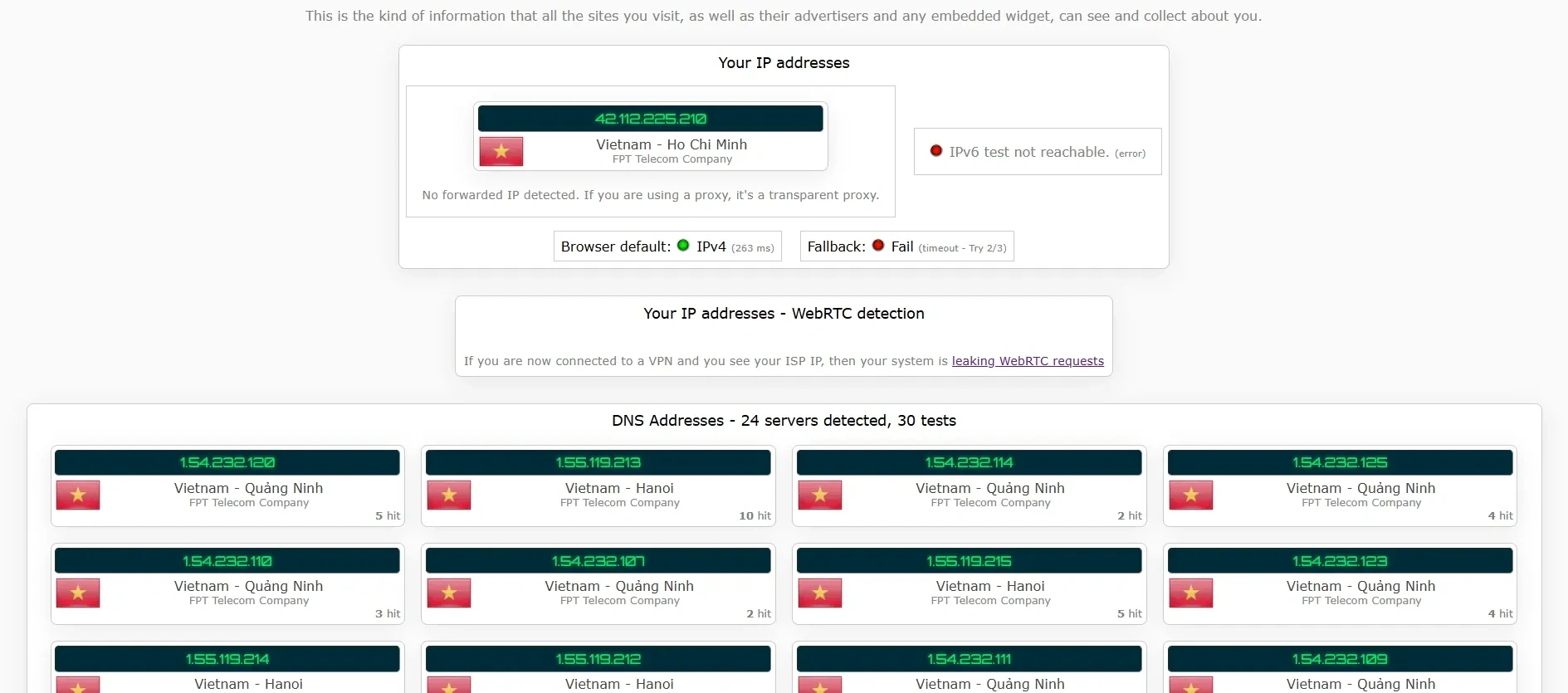

Para comprobarlo, primero conéctate a tu VPN o proxy, luego abre uno de los servicios de prueba de DNS. A veces el resultado se carga de inmediato, pero en algunos casos, necesitas ejecutar la prueba.

El informe mostrará los servidores DNS a través de los cuales pasan tus solicitudes. Si aparecen los servidores del proveedor de VPN o DNS públicos (por ejemplo, Cloudflare o Google), la protección funciona correctamente. Si se muestra el nombre o la IP de tu ISP, esto es un signo de una fuga de DNS.

También puedes comprobar el DNS que se está utilizando sin servicios en línea.

Si tienes Windows:

- Abre el símbolo del sistema (Win + R → cmd).

- Introduce el comando:

nslookup example.com - La línea Server indicará el servidor DNS que procesa la solicitud.

Si tienes macOS / Linux:

En la terminal, ejecuta: nslookup example.com o dig example.com

Si se muestra el DNS de tu ISP mientras la VPN está activada, significa que las solicitudes están eludiendo el túnel y la protección está configurada incorrectamente.

Comprobación de fugas de WebRTC

Puedes comprobar si hay una fuga de WebRTC utilizando servicios especiales en línea. El procedimiento es similar al de las pruebas de DNS.

Puedes utilizar lo siguiente para esto:

Para comprobarlo, primero conéctate a tu VPN o proxy, luego abre uno de los servicios. Por lo general, el resultado se muestra automáticamente, pero a veces necesitas iniciar la prueba manualmente.

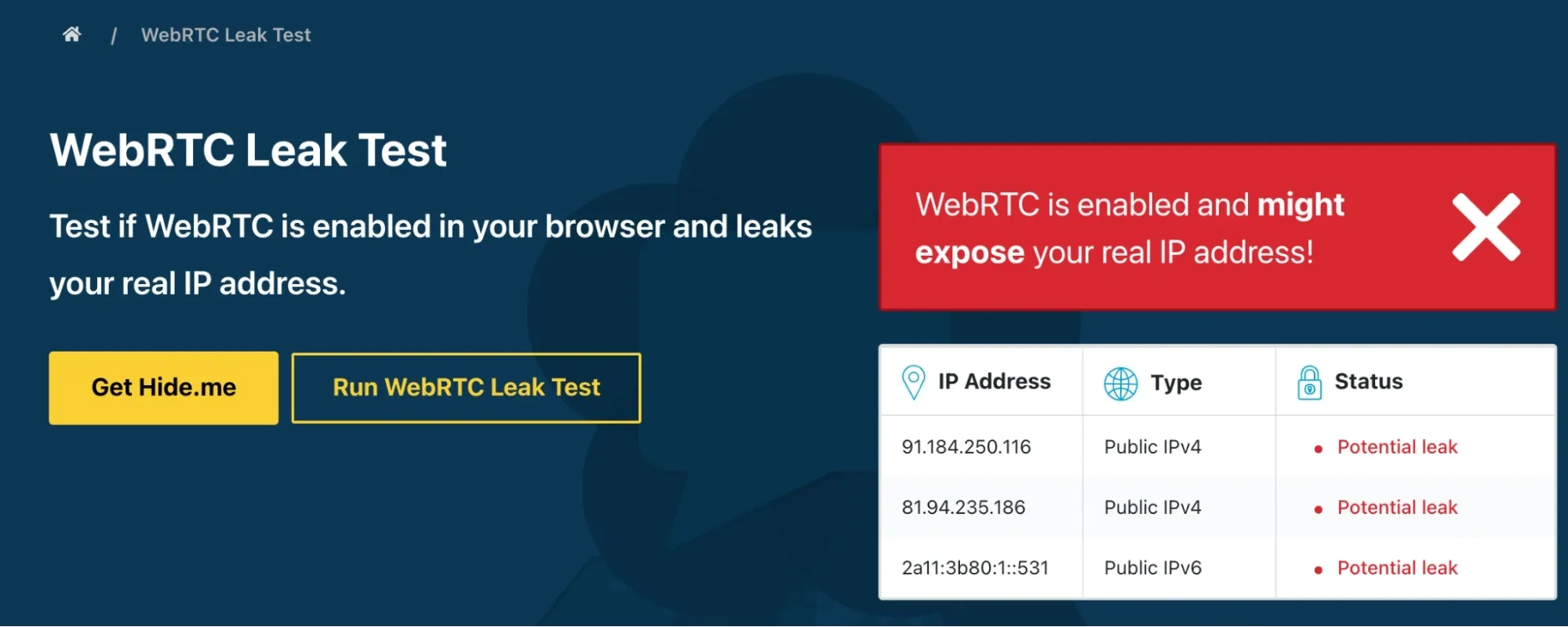

El informe indicará la dirección IP pública y los parámetros de red que el navegador transmite a través de WebRTC. Si se muestra tu dirección IP real del ISP en lugar de la IP de la VPN, WebRTC está exponiendo datos directamente. Si solo aparece la IP del servidor VPN, no hay fuga. Algunos servicios simplemente te informan si hay una fuga.

Además de las pruebas en línea, es importante comprobar si WebRTC está habilitado en el propio navegador.

Si tienes Firefox, introduce about:config en la barra de direcciones. En la barra de búsqueda, encuentra el parámetro media.peerconnection.enabled. Si el valor es true, WebRTC está activo. Si es false, WebRTC está deshabilitado.

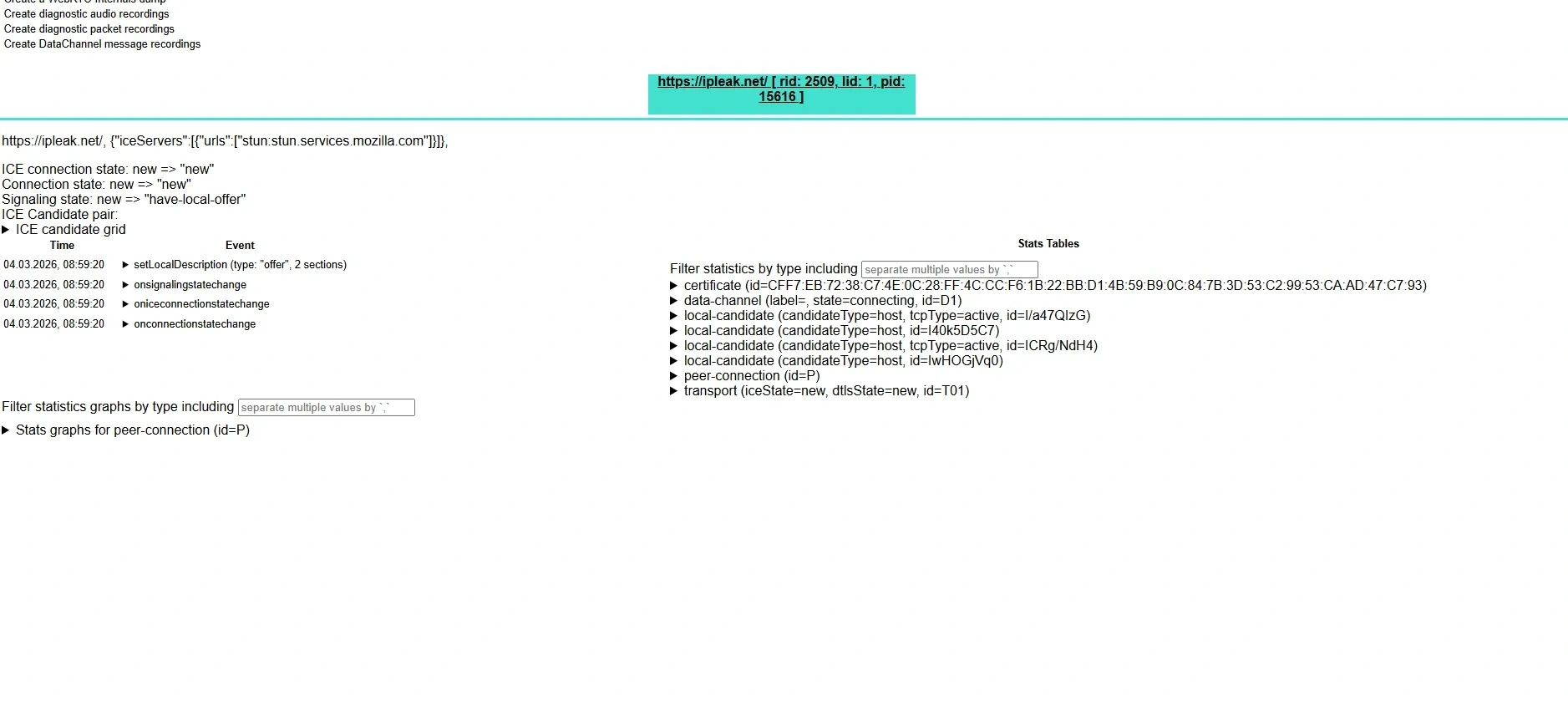

En Chrome y Edge, no hay un indicador de estado de WebRTC integrado. Puedes comprobar su funcionamiento a través de la página de diagnóstico interno: abre chrome://webrtc-internals (o edge://webrtc-internals) en la barra de direcciones. Si se muestra actividad de conexión allí al visitar sitios o ejecutar pruebas, WebRTC está funcionando. Si no se crean conexiones, la transmisión está restringida.

En el navegador Brave, abre "Configuración → Privacidad y seguridad". Allí puedes encontrar los parámetros de manejo de WebRTC y determinar si se permite la transmisión de direcciones IP locales.

Comprobación de la huella digital TLS

Puedes comprobar tu huella digital TLS utilizando el servicio tls.peet.ws. Muestra los parámetros ClientHello de tu navegador, el hash JA3/JA4 calculado y te permite compararlo con las huellas digitales de navegadores populares. De esta manera, puedes ver si tu conexión parece un Chrome normal o destaca del resto.

Cómo protegerse de las fugas

La protección contra fugas requiere un enfoque integral. No basta con simplemente encender una VPN — es importante configurar correctamente el sistema y el navegador, así como comprobar regularmente la conexión. Empecemos con la protección contra las fugas de DNS.

Protección contra fugas de DNS

El primer paso es elegir un servicio VPN con protección integrada contra fugas de DNS. Esta función suele llamarse DNS Leak Protection y significa que todas las solicitudes DNS se enrutan automáticamente a través de los servidores seguros de la propia VPN.

Muchos proveedores importantes implementan dicha protección, por ejemplo, NordVPN, ExpressVPN y Proton VPN. Al utilizar estos servicios, las solicitudes DNS no se envían directamente al ISP, incluso si el sistema está configurado por defecto.

La segunda capa de protección es configurar manualmente los servidores DNS. Puedes especificar DNS públicos que no estén asociados con tu ISP. Las opciones más comunes son Cloudflare (1.1.1.1) y Google (8.8.8.8).

Puedes configurar el DNS en los ajustes de conexión de red de tu sistema operativo. En Windows, esto se hace en las propiedades del adaptador; en macOS, en la sección "Red". Además, algunos navegadores modernos te permiten habilitar el uso de DNS seguro directamente en la configuración.

La combinación de una VPN con la protección contra fugas de DNS activada y servidores DNS configurados manualmente reduce significativamente el riesgo de transmitir solicitudes directamente al ISP.

Protección contra fugas de WebRTC

WebRTC funciona a nivel del navegador, por lo que la protección se configura exactamente allí. Si utilizas una VPN pero no has restringido WebRTC, el navegador aún puede exponer tu IP real.

El primer método es deshabilitar WebRTC en la configuración del navegador. En Firefox, esto se hace a través de la página about:config: necesitas encontrar el parámetro media.peerconnection.enabled y establecer el valor en false. Después de esto, el navegador dejará de usar WebRTC para establecer conexiones directas.

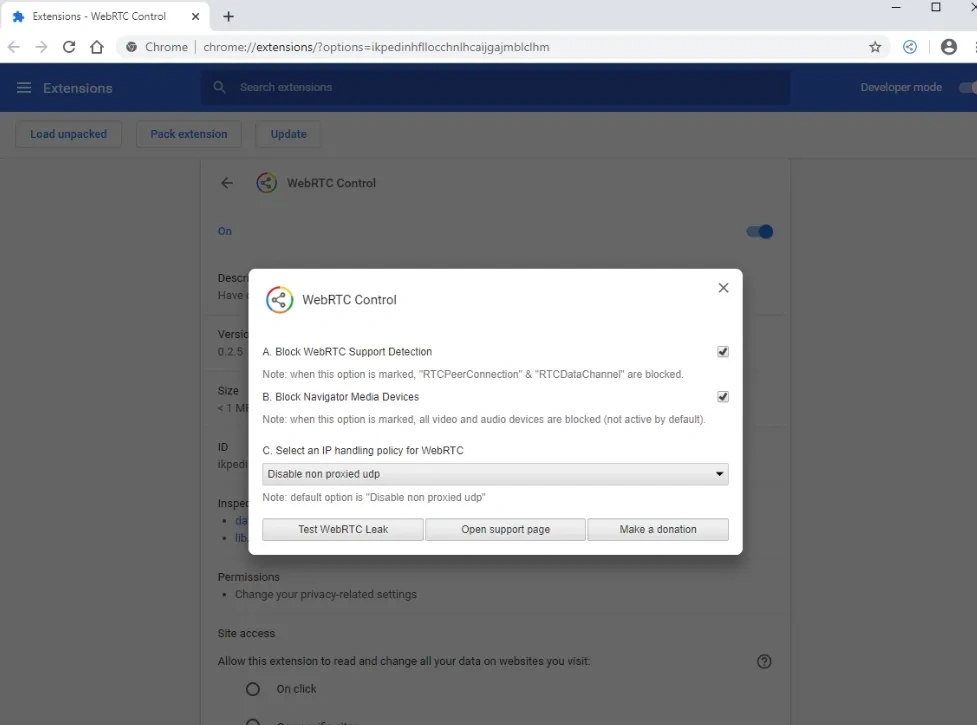

En Chrome y Edge, es imposible deshabilitar completamente WebRTC utilizando herramientas estándar. En este caso, se utilizan extensiones que bloquean la transmisión de datos de red a través de WebRTC. Las opciones populares son uBlock Origin (con configuración adicional) y WebRTC Control. Estas restringen la transmisión de la IP real a través de los mecanismos del navegador.

La tercera opción es utilizar navegadores con privacidad mejorada. Por ejemplo, Brave no bloquea WebRTC por defecto, sin embargo, este parámetro se puede cambiar en la configuración de privacidad del navegador.

Después de realizar cambios, se recomienda volver a comprobar la conexión a través de una prueba en línea para asegurarse de que la IP real ya no se muestra.

Protección contra fugas de TLS

Es imposible deshabilitar el envío del ClientHello — sin él, no se establecerá una conexión cifrada. El objetivo no es ocultar la huella digital, sino asegurarse de que no destaque entre millones de usuarios habituales.

La forma más fiable es utilizar una versión actualizada de un navegador basado en Chromium. En este caso, tu huella digital TLS coincidirá con la huella digital de una gran cantidad de usuarios de Chrome, y los sistemas antibot no verán nada sospechoso.

Los problemas surgen cuando aparece algo no estándar en la cadena: un navegador obsoleto, una biblioteca TLS atípica o una herramienta de automatización. La huella digital se vuelve rara de inmediato y, por lo tanto, perceptible.

En Linken Sphere, este problema no existe. El navegador se ejecuta en un motor Chromium actualizado, por lo que cada perfil, al conectarse, envía el mismo conjunto de cifrados y extensiones que un Chrome normal de la versión correspondiente. La huella digital TLS no será única — simplemente coincidirá con la de miles de usuarios reales. Esto es exactamente lo que se necesita para un enmascaramiento adecuado.

Conclusión

Puedes reducir el riesgo de fugas siguiendo unas sencillas reglas:

- Utiliza una VPN fiable con DNS Leak Protection y un Kill Switch.

- Si es necesario, especifica manualmente servidores DNS públicos.

- Comprueba el estado de WebRTC en tu navegador y deshabilítalo si es necesario.

- Comprueba regularmente tu conexión en busca de fugas de DNS y WebRTC.

Tales medidas no garantizan el anonimato completo, pero aumentan significativamente el nivel de protección.

Preguntas frecuentes

El DNS traduce la dirección de un sitio web en la dirección IP de un servidor. WebRTC es una tecnología de navegador para conexiones directas (llamadas, chats de video). TLS es un protocolo de cifrado que protege los datos entre el navegador y el sitio web (HTTPS).

No. No guarda el historial en tu dispositivo, pero no oculta tu dirección IP ni evita las filtraciones de DNS o WebRTC.

No. Una VPN oculta tu IP y cifra el tráfico, pero si está configurada incorrectamente, es posible que haya filtraciones de DNS o WebRTC.

Un Kill Switch es una función que bloquea la conexión a Internet si la VPN se desconecta. Esto evita que el tráfico se transmita directamente a través de tu ISP.

Es un mecanismo que enruta todas las solicitudes de DNS a través de los servidores VPN, evitando que el sistema acceda al DNS de tu ISP.