O que é UDP e qual o seu papel nos navegadores anti-detecção modernos?

Introdução

Na indústria de multi-contas (multi-accounting), é habitual prestar muita atenção ao spoofing de impressões digitais (fingerprint). No entanto, a base de qualquer atividade de rede — os protocolos de transporte — muitas vezes permanece negligenciada. Enquanto a internet global está migrando em massa para os padrões HTTP/3 e QUIC, muitas ferramentas ignoram esse progresso, criando marcadores invisíveis, mas críticos, para sistemas anti-bot.

Neste artigo, vamos detalhar por que o suporte UDP no SOCKS5 não é uma questão de velocidade, mas uma condição obrigatória para um retrato digital de alta qualidade em 2025. Explicaremos a diferença técnica entre os protocolos, ensinaremos como escolher os proxies certos e mostraremos os resultados da nossa auditoria independente de navegadores anti-detect populares. Se você já está familiarizado com a teoria, pode pular direto para os resultados da nossa pesquisa.

No entanto, para formar uma imagem completa e entender todas as nuances de como funcionam os canais de comunicação modernos, recomendamos a leitura da publicação na íntegra.

Evolução dos Protocolos — Por que o TCP Não é Mais Suficiente

Para entender o valor do suporte UDP, precisamos ir um nível mais fundo — para a mecânica da transmissão de dados na internet.

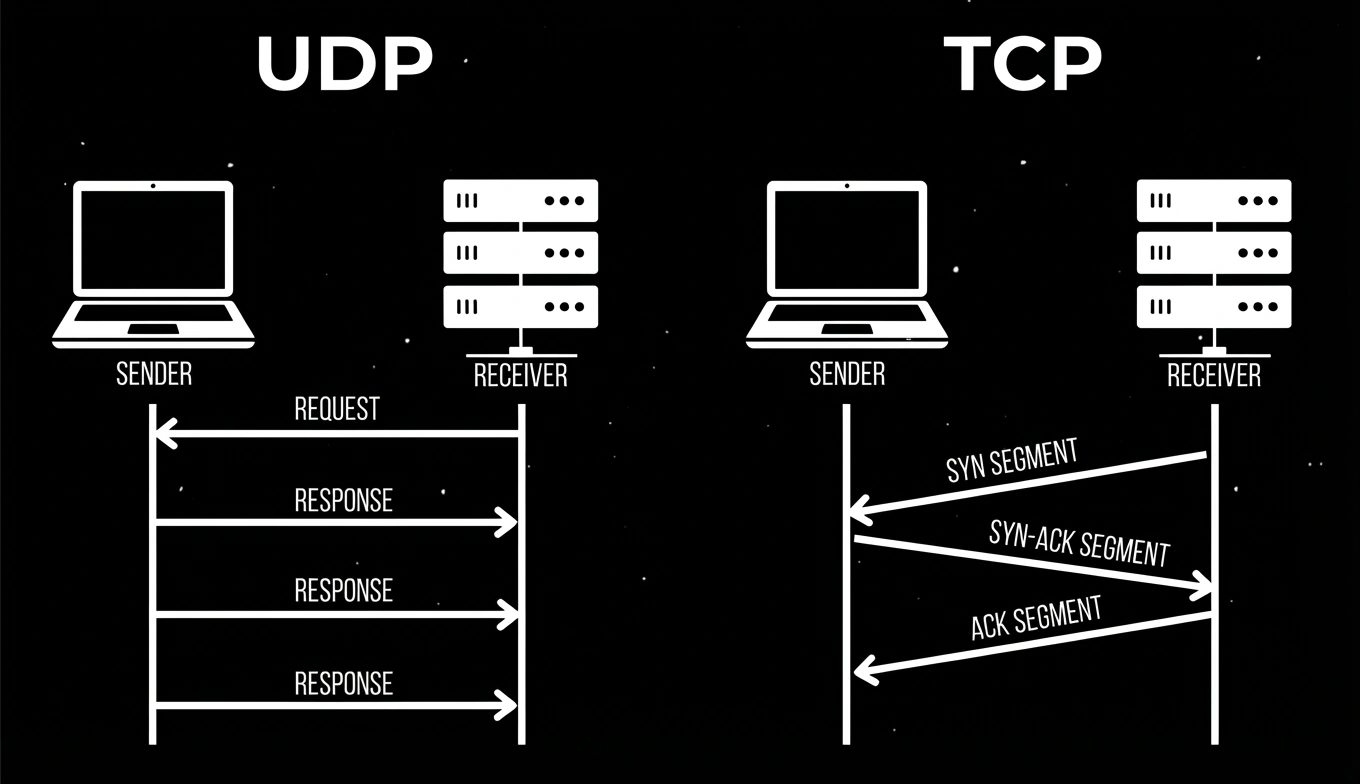

Globalmente, existem dois principais protocolos de transporte: TCP e UDP.

- TCP (Transmission Control Protocol) é o padrão clássico e rigoroso. Ele garante que todos os dados cheguem ao destinatário na ordem correta. Se um pacote for perdido no caminho, o TCP força o reenvio. Isso é confiável, mas lento devido às constantes verificações e confirmações.

- UDP (User Datagram Protocol) é um protocolo que funciona no princípio de "disparar e esquecer". Ele não perde tempo estabelecendo conexões pesadas e confirmando a entrega de cada byte. Isso garante velocidade máxima e latência mínima.

No contexto de um navegador, o TCP era tradicionalmente responsável pelo carregamento confiável das estruturas da página (HTML, CSS). No entanto, a internet moderna mudou. Vídeos em 4K, reações instantâneas de interface e streaming exigem velocidades que o bom e velho TCP não pode fornecer. Portanto, os gigantes de TI iniciaram uma migração em massa para tecnologias construídas sobre o UDP.

Se o seu proxy (e, consequentemente, o seu navegador) não sabe trabalhar com UDP, você automaticamente se isola de uma enorme camada de tecnologias web modernas. Para um sistema anti-bot, parece que você chegou em 2025 com equipamentos de 2010.

Vamos ver as principais tecnologias que param de funcionar corretamente sem UDP.

Evolução dos Protocolos — Por que os Grandes Serviços Escolhem UDP?

Muitos acreditam que o UDP é necessário apenas para chamadas de voz. Isso é um mito. Os protocolos modernos de alto nível usam o UDP como base de transporte para acelerar a navegação web regular.

1. QUIC e HTTP/3: O Novo Padrão de Velocidade

QUIC (Quick UDP Internet Connections) é um protocolo revolucionário do Google que pegou o melhor do TCP e TLS, mas mudou para os trilhos rápidos do UDP. Ele se tornou a base para o HTTP/3 — a terceira versão do principal protocolo da internet.

Por que isso é importante para você? Porque os gigantes da tecnologia (Google, Facebook, Cloudflare e outros) estão implementando agressivamente o HTTP/3.

Como funciona na prática:

- Aceleração: Em redes com perda de pacotes (por exemplo, internet móvel ou Wi-Fi congestionado), o HTTP/3 carrega páginas até 4 vezes mais rápido que o HTTP/2.

- Otimização: A Pesquisa do Google reduz a latência em 2%, e o YouTube reduz o tempo de buffer em 9% precisamente graças ao QUIC.

Se o seu proxy suporta apenas TCP, o navegador não conseguirá estabelecer uma conexão via HTTP/3. Ele será forçado a reverter para o desatualizado HTTP/2.

Para sistemas de análise, este é um sinal claro: o usuário está usando software desatualizado ou está atrás de um proxy corporativo de baixa qualidade.

2. WebTransport API: Substituindo WebSockets

Esta é uma tecnologia moderna para comunicação bidirecional entre cliente e servidor com latência mínima. Ela está substituindo os antigos WebSockets.

Onde é usada: - Jogos na nuvem e aplicações interativas. - Streaming. - Recebimento de notificações de alta frequência (cotações de ações, apostas). - Edição colaborativa de documentos em tempo real.

Sem suporte UDP, esta API simplesmente não funcionará, limitando a operação de aplicações web modernas e criando anomalias no perfil do usuário.

De fora, parece suspeito: os sistemas veem que é um Chrome recente (que é necessário para suportar WebTransport), mas na prática, a tecnologia está indisponível. Tal discrepância é um dos sinais de spoofing de impressão digital ou manipulação de conexão.

3. WebRTC: Áudio e Vídeo Sem Intermediários

WebRTC é uma tecnologia que permite aos navegadores trocar dados (vídeo, voz, arquivos) diretamente entre si. É a base do Google Meet, Zoom (no navegador), Discord, Meta e muitos mensageiros.

Para estabelecer uma conexão, o WebRTC usa o mecanismo ICE, que procura a rota mais curta entre dispositivos.

- Prioridade UDP: O ICE sempre tenta conectar via UDP, pois isso é crítico para a qualidade da conexão.

- Solicitações STUN: O navegador envia pacotes UDP leves para um servidor STUN para descobrir seu endereço IP público.

- Canal de Backup (TURN): Se uma conexão direta for impossível, o tráfego passa por um servidor intermediário (TURN).

Qual é o risco para o multi-accounting?

Se você usar uma conexão apenas com suporte TCP, a cadeia WebRTC se quebra. O navegador não pode enviar uma solicitação STUN via UDP. Ele falhará em determinar seu IP externo ou será forçado a usar soluções alternativas lentas via TCP.

Sistemas anti-bot veem essas tentativas perfeitamente bem. Um usuário doméstico real quase sempre tem a capacidade de enviar um pacote UDP. O bloqueio de UDP é um sinal característico do uso de túneis, VPNs ou servidores proxy.

A Escala do Problema em Números

A escala de adoção de tecnologias baseadas em UDP é melhor demonstrada por estatísticas objetivas. No final de 2025, observamos o seguinte cenário:

- ~36,3% de todos os sites no mundo já usam HTTP/3 baseado em QUIC (dados da W3Techs).

- 95%+ dos navegadores modernos, incluindo Chrome, Firefox, Edge e Safari, suportam este padrão por padrão (estatísticas do Can I Use).

- >40% de todas as conexões do Chrome aos servidores do Google são feitas via QUIC.

- >75% do tráfego de internet do Facebook é transmitido via protocolos baseados em UDP.

Dada tal integração profunda do protocolo, a falta de suporte para ele em um navegador torna-se uma anomalia estatística. Usar exclusivamente transporte TCP contradiz o perfil de um usuário real e serve como um gatilho claro para sistemas de análise comportamental, apontando para a natureza artificial do tráfego.

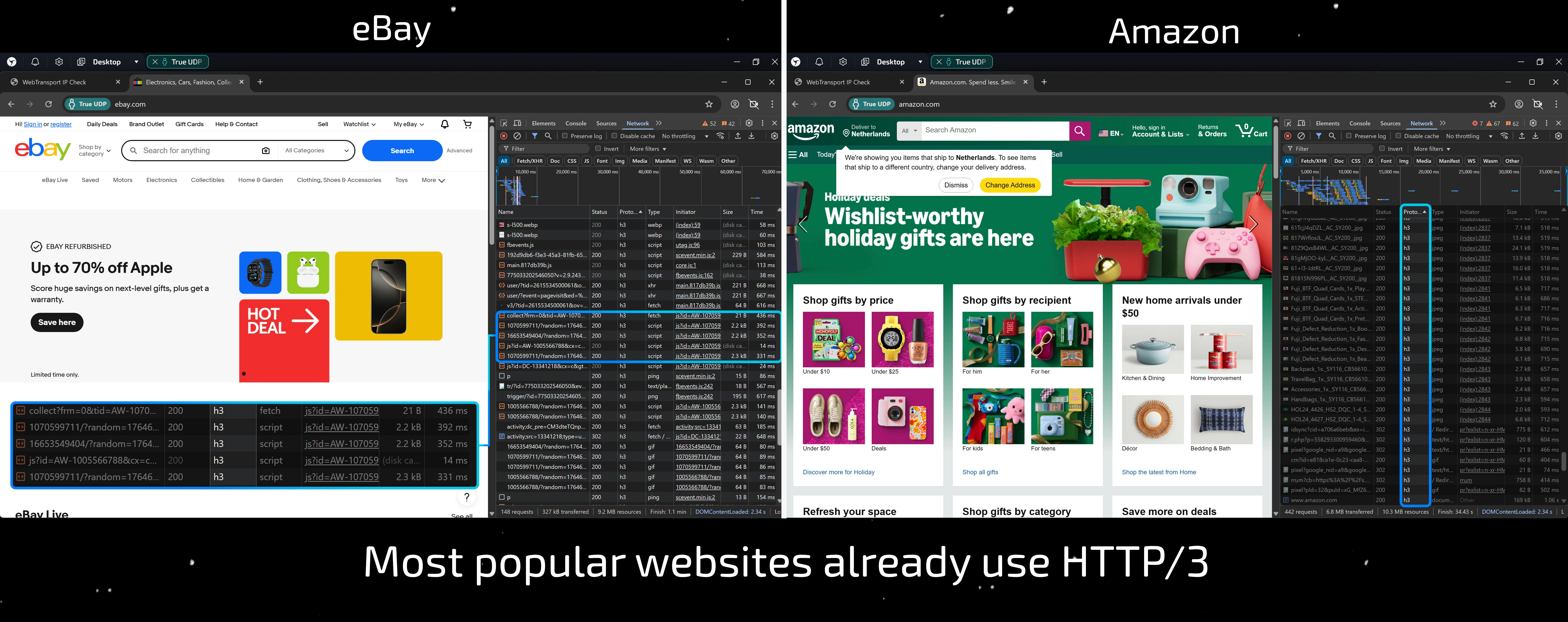

Como Verificar Isso Você Mesmo?

Os números podem parecer abstratos, mas você pode verificar a relevância do HTTP/3 agora mesmo, gastando apenas 30 segundos nisso. Você não precisa de ferramentas especiais — um navegador comum é suficiente.

- Abra qualquer navegador moderno.

- Pressione F12 (ou Mais ferramentas > Ferramentas do desenvolvedor) para abrir o painel do desenvolvedor e mude para a aba Rede (Network).

- Na barra de endereços, digite o endereço de qualquer grande recurso, por exemplo,

ebay.comouamazon.com, e acesse-o. - Na tabela de solicitações, passe o mouse sobre o cabeçalho de qualquer coluna (por exemplo, Status), clique com o botão direito e selecione Protocolo.

- Olhe para os valores na coluna que aparece.

Se você vir h3 — significa que a conexão com o site é via protocolo HTTP/3. Como você pode ver, esta não é uma tecnologia experimental, mas um padrão que funciona no seu computador agora mesmo.

Pergunte a si mesmo: se o seu navegador doméstico abre esses sites via h3, mas seus perfis de trabalho no navegador anti-detect usam apenas h2 ou http/1.1 — quão natural isso parece para os sistemas anti-bot?

Requisitos Técnicos para Proxies

Para que seu tráfego atenda aos padrões modernos, não basta simplesmente "ativar" o suporte UDP no navegador. É criticamente importante que cada elo na cadeia de rede — do seu provedor de internet ou VPN até o servidor proxy final — lide corretamente com este protocolo. Se apenas um nó bloquear ou não entender UDP, a mágica não funcionará. E aqui esbarramos nas limitações fundamentais dos próprios tipos de proxy.

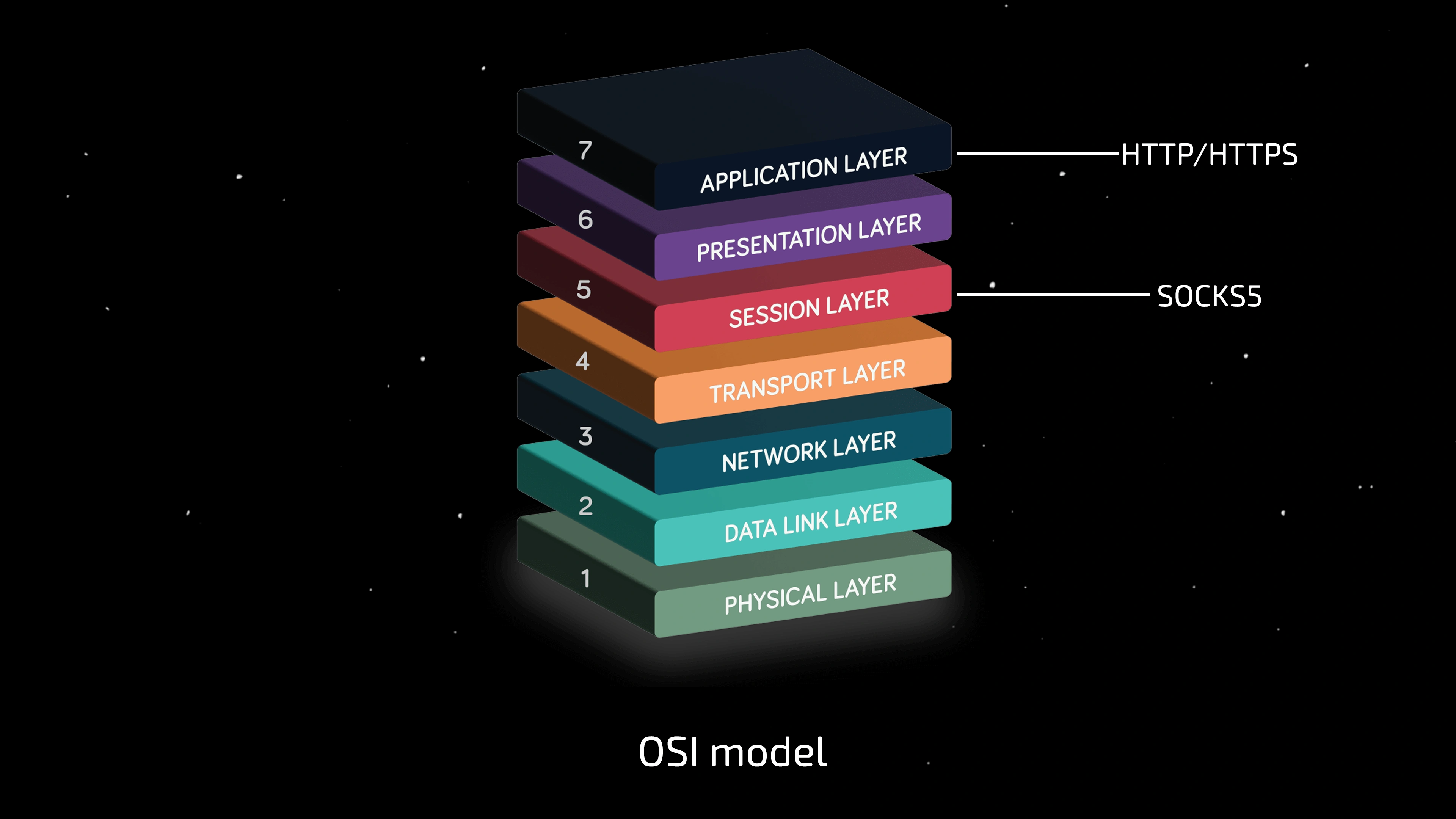

Existem dois principais padrões de conexão no mercado: HTTP(S) e SOCKS5. Vamos descobrir qual é capaz de quê olhando para o modelo OSI (o modelo básico de interconexão de sistemas abertos).

HTTP/HTTPS: Um Beco Sem Saída Técnico para UDP

HTTP é um protocolo da camada de aplicação (Camada 7, o nível mais alto do modelo OSI). Foi criado para uma tarefa específica: transferir hipertexto, páginas web, imagens e solicitações de API.

Como transporte, o HTTP histórica e tecnicamente usa apenas TCP.

Se você comprou um proxy HTTP ou HTTPS, nunca haverá suporte UDP lá. Esta é uma limitação do próprio padrão. Mesmo que o serviço de proxy afirme "alta velocidade", você não conseguirá estabelecer uma conexão QUIC ou processar corretamente WebRTC via UDP através de um proxy HTTP. O navegador será forçado a usar TCP, o que, como descobrimos acima, é um gatilho para sistemas de verificação de usuários.

SOCKS5: O Túnel Universal

SOCKS (Socket Secure) é um protocolo da camada de sessão (Camada 5 do modelo OSI). Ele funciona abaixo do HTTP e não tenta interpretar os dados que passam por ele. É simplesmente um túnel para o tráfego.

O SOCKS5 foi originalmente projetado como um protocolo de proxy universal. Ele sabe trabalhar tanto com TCP quanto com UDP. No entanto, é importante entender a diferença entre as capacidades do protocolo e sua implementação.

O fato de o padrão SOCKS5 permitir trabalhar com UDP não garante sua presença em um servidor específico. Implementar o suporte UDP requer recursos e configurações adicionais do lado do provedor de proxy, e hoje, longe de todos os serviços estarem prontos para fornecer essa opção.

Para a operação correta dos protocolos web modernos, apenas proxies SOCKS5 são adequados para você. Ao escolher um provedor, certifique-se de esclarecer a disponibilidade de suporte ao tráfego UDP, pois muitos serviços populares têm essa funcionalidade desativada por padrão ou totalmente ausente.

Como Implementar o Suporte UDP no Trabalho?

Suponha que você tenha os proxies SOCKS5 certos com suporte UDP. Como você força o navegador anti-detect a usar esse potencial? Hoje existem dois caminhos comuns.

Método 1: Proxificação Externa (O Caminho Difícil)

Se o próprio navegador não sabe trabalhar com UDP dentro do SOCKS5 (e isso, infelizmente, é o padrão para a maioria das soluções no mercado), os usuários têm que recorrer a ferramentas de roteamento adicionais — proxificadores externos.

Isso é implementado configurando todo o sistema operacional ou roteador para trabalhar através de um proxy.

As ferramentas geralmente envolvem soluções caras baseadas em Raspberry Pi ou roteadores industriais com funcionalidade apropriada (você pode ler mais sobre a configuração via roteador em nosso artigo sobre Keenetic).

No entanto, essa abordagem tem uma série de desvantagens:

- Uma sessão para todo o dispositivo. Você envolve todo o tráfego do computador em um proxy. Isso torna impossível trabalhar com 10, 50 ou 100 perfis simultaneamente.

- Instabilidade. Todo o seu sistema torna-se dependente de um proxy. Se ele "cair", a internet desaparece em todos os lugares.

- Tráfego parasita. Atualizações do Windows, serviços em segundo plano e mensageiros começarão a atualizar através de um proxy residencial caro, levando a excesso de tráfego e velocidade reduzida.

Método 2: Suporte Nativo do Navegador (O Cenário Ideal)

A abordagem mais eficaz e tecnológica é usar um navegador anti-detect que saiba processar nativamente o tráfego UDP dentro do protocolo SOCKS5. Neste caso, o suporte é implementado no nível do próprio motor de rede do software, sem a necessidade de truques de terceiros.

Isso remove todas as limitações dos proxificadores externos:

- Escalabilidade. Você pode trabalhar com dezenas e centenas de perfis simultaneamente. Cada perfil mantém sua conexão independente com seu proxy único, o que é criticamente importante para o multi-accounting.

- Isolamento e Estabilidade. O proxy ocorre estritamente dentro do contêiner do navegador. O tráfego do sistema não se mistura com o tráfego de trabalho, e a falha de um proxy não afeta a operação de outros perfis e do sistema operacional.

- Pilha de Rede Completa. Tecnicamente, a implementação correta do transporte UDP é uma condição necessária para a operação de todos os protocolos de nova geração: HTTP/3, QUIC, WebTransport e WebRTC completo. O navegador ganha a capacidade de se comportar naturalmente, estabelecendo conexões exatamente como um Chrome regular em um PC doméstico.

Mas aqui surge uma pergunta lógica: é suficiente simplesmente declarar suporte UDP no SOCKS5? Isso garante automaticamente que todos os protocolos complexos (como QUIC) funcionarão corretamente e o sistema de confiança verá uma impressão digital natural? Ou nuances técnicas podem se esconder atrás de declarações barulhentas, anulando todos os esforços de anonimização?

Para esclarecer isso, realizamos nossa própria pesquisa técnica de mercado. Verificamos como as soluções populares realmente lidam com o tráfego UDP e se essa função realmente oferece as vantagens esperadas. Os resultados revelaram-se bastante reveladores.

Pesquisa — Suporte a Proxy UDP em Navegadores Anti-Detect

O mercado de navegadores anti-detect é enorme, mas quando se trata de inovações reais, o círculo se estreita para poucos. Ficamos surpresos com os resultados da auditoria: apesar da importância crítica do UDP para a web moderna, o suporte nativo para essa tecnologia (sem manipulações complexas e programas externos) é oferecido por apenas dois produtos no mercado — Linken Sphere e Vision.

No entanto, como nossos testes mostraram, reivindicar suporte e implementá-lo totalmente são duas tarefas diferentes.

Nesta seção, não apenas mostraremos os resultados, mas também daremos as ferramentas para que você possa verificar independentemente qualquer navegador.

Metodologia de Teste

Para garantir que o quadro fosse objetivo, verificamos não apenas o fato da conexão, mas também a operação de todos os protocolos modernos dependentes de UDP.

Nossa bancada de teste:

- Proxy SOCKS5: O mesmo proxy privado com suporte UDP garantido foi usado.

- Ferramentas: Um conjunto de verificadores independentes para WebRTC, QUIC e WebTransport.

- Participantes: Linken Sphere, Vision e, para a pureza do experimento, um roteador de hardware Keenetic (como referência para um proxificador externo).

Como Verificar Seu Navegador Anti-Detect?

- Preparação: Crie um perfil e especifique um proxy SOCKS5. Importante: certifique-se de que seu provedor de proxy suporta UDP e que a interface do navegador (se tal recurso existir) exibe a indicação correspondente.

- Teste: Visite sequencialmente os 4 recursos da lista abaixo.

- Análise: Compare o que você vê com nossa interpretação dos resultados.

Detalhamento Passo a Passo das Métricas de Teste

Selecionamos 5 testes que mostram diferentes níveis de operação de rede — do WebRTC básico ao HTTP/3 avançado.

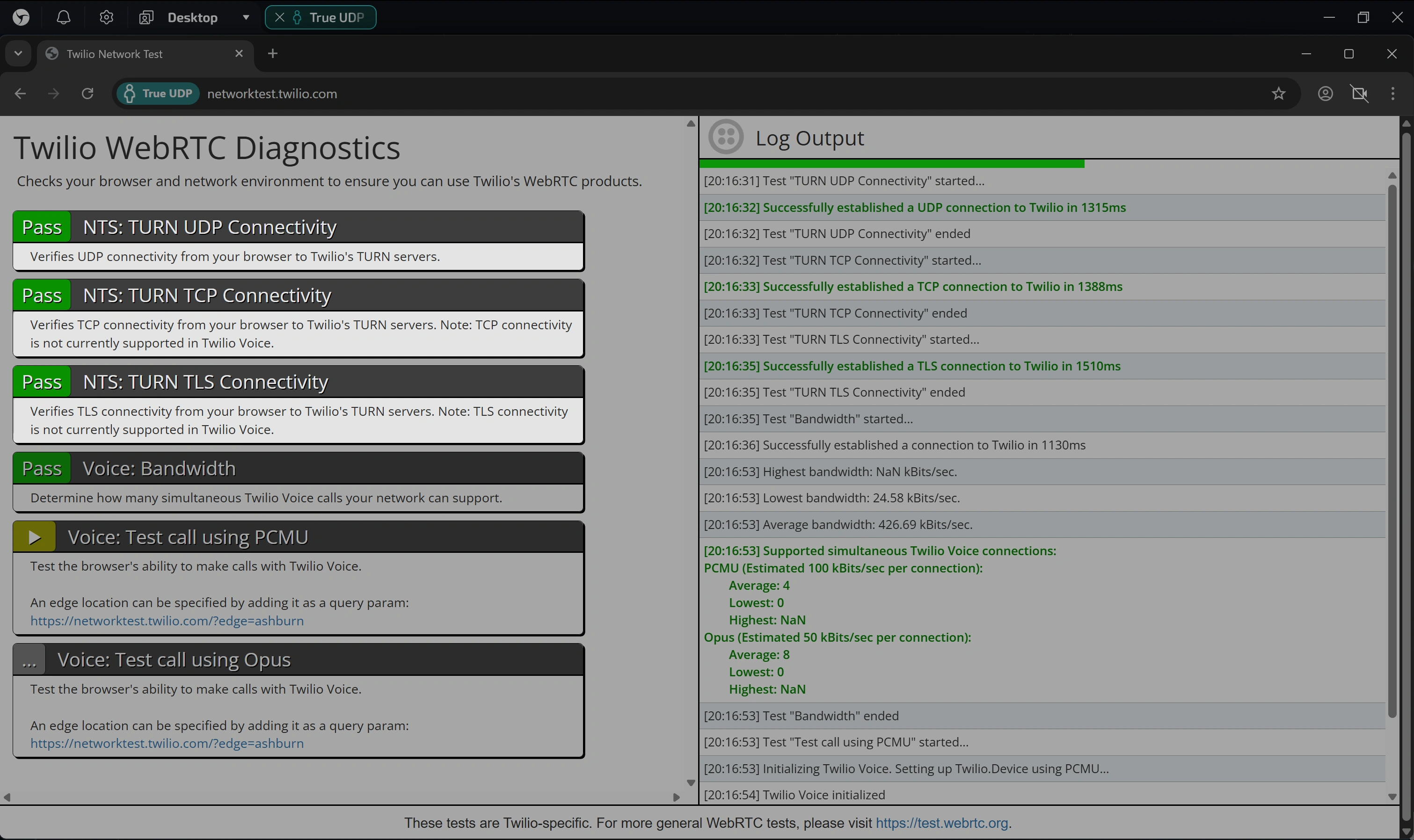

1. Twilio (Teste WebRTC)

Link: networktest.twilio.com

Este teste verifica se o navegador pode estabelecer comunicação de áudio/vídeo.

- O que procurar: Estamos interessados no resultado dos testes NTS: TURN UDP/TCP/TLS Connectivity.

- Bom resultado: Etiquetas verdes "Pass" ao lado de todos os três itens. Isso significa que o WebRTC está totalmente funcional.

- Mau resultado: O aparecimento de etiquetas vermelhas "Fail" ao lado de qualquer um dos itens (UDP, TCP ou TLS) sinaliza problemas com o estabelecimento de uma conexão e inoperabilidade parcial de toda a tecnologia.

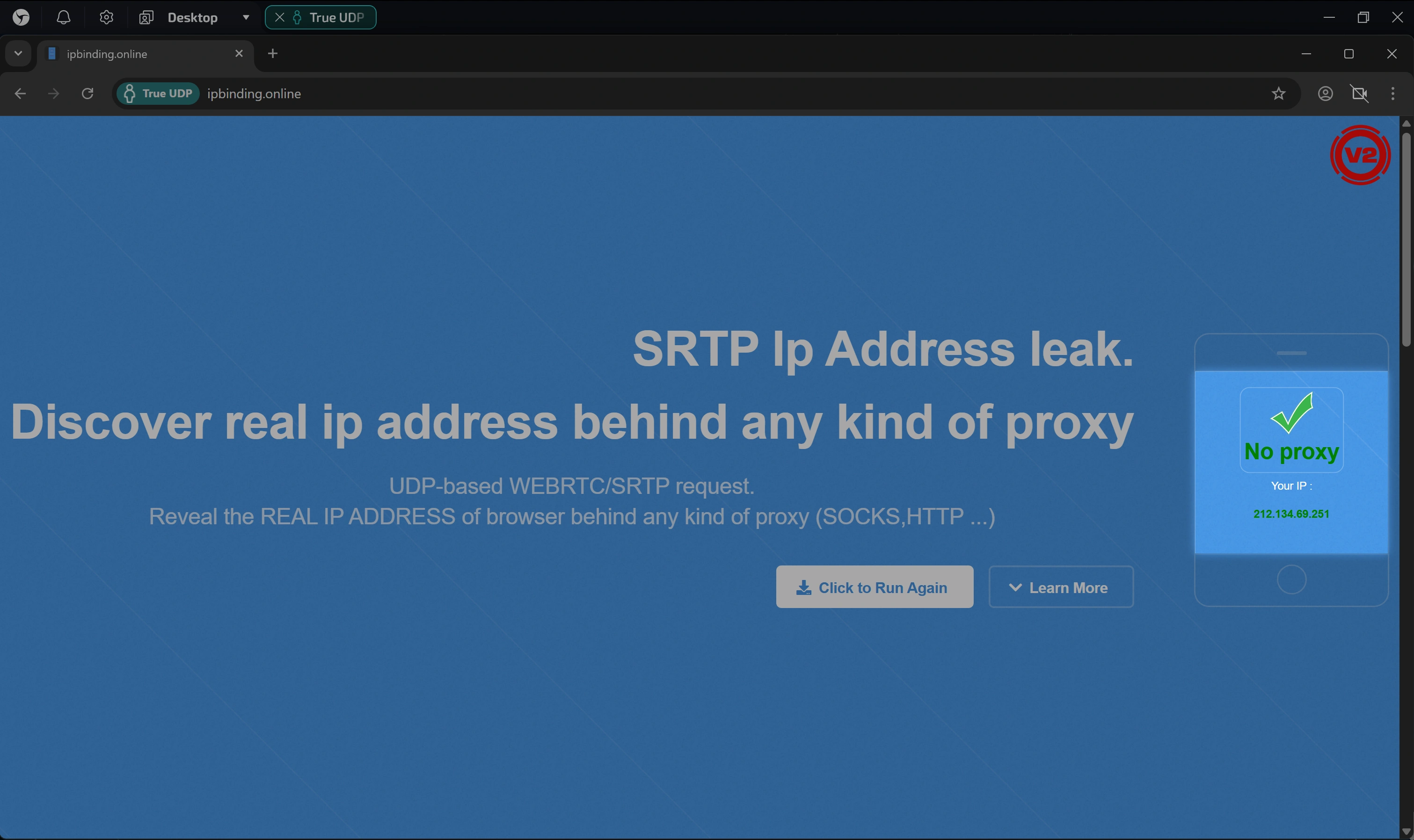

2. IPbinding (Verificação de Vazamento)

Link: ipbinding.online

O teste inicia uma conexão com um servidor TURN para uma verificação prática da operação do WebRTC e obtenção do seu endereço IP.

- O que procurar: O endereço IP nos resultados.

- Bom resultado: O IP exibido corresponde ao IP do seu proxy.

- Mau resultado: Você vê seu IP real (vazamento) ou carregamento infinito (conexão bloqueada).

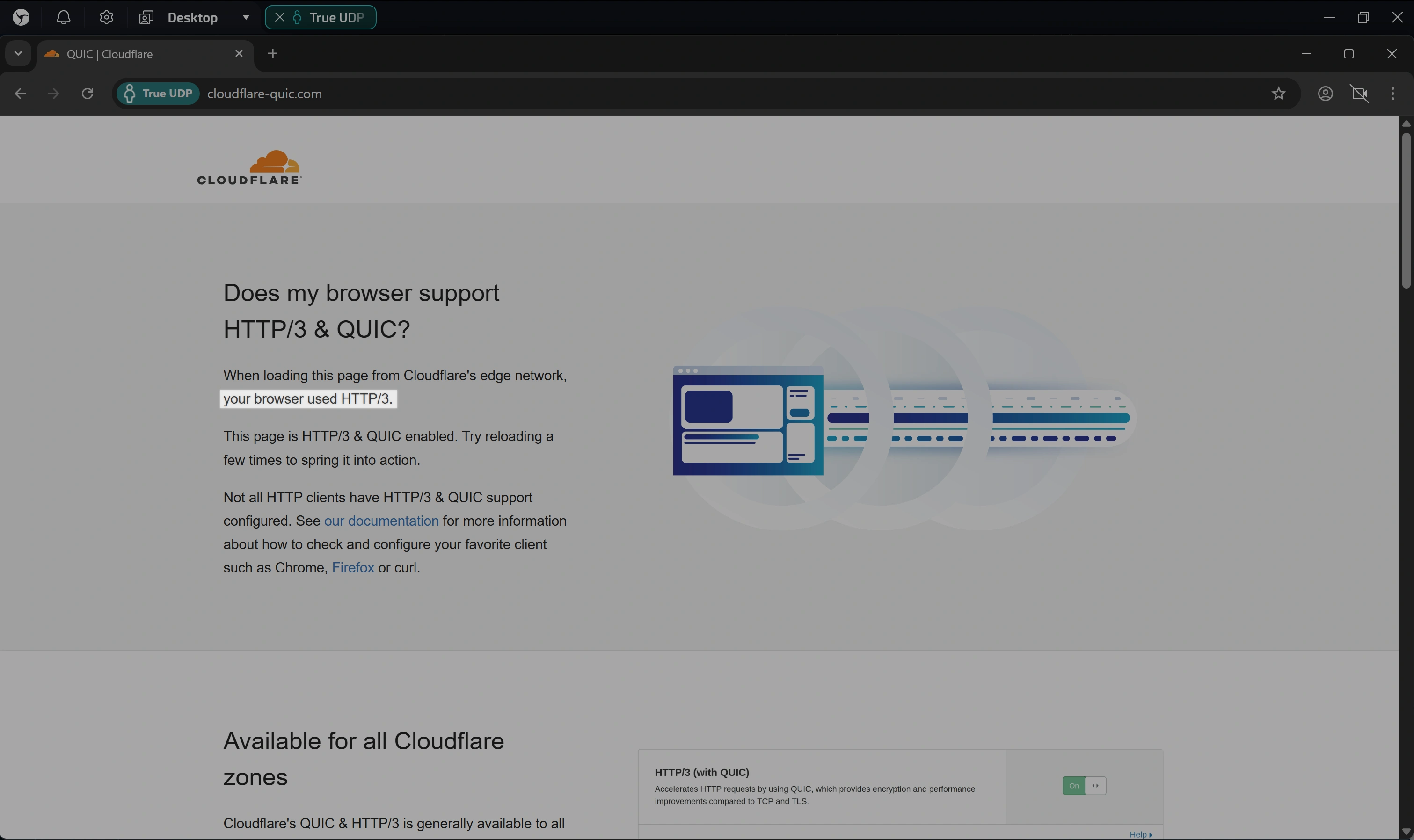

3. Cloudflare QUIC (Teste HTTP/3)

Link: cloudflare-quic.com

Aqui começa a parte mais interessante. Muitos navegadores sabem rotear WebRTC via UDP, mas continuam a carregar sites via TCP antigo. Este teste mostra se o QUIC está funcionando para você.

- Característica: Atualize a página várias vezes. Os navegadores geralmente tentam TCP primeiro e, somente após receber o cabeçalho

Alt-Svc, mudam para HTTP/3. - Bom resultado: Texto: "your browser used HTTP/3".

- Mau resultado: Texto "your browser used HTTP/2". Isso significa que o navegador não pode usar o protocolo de alta velocidade, mesmo que o proxy o permita.

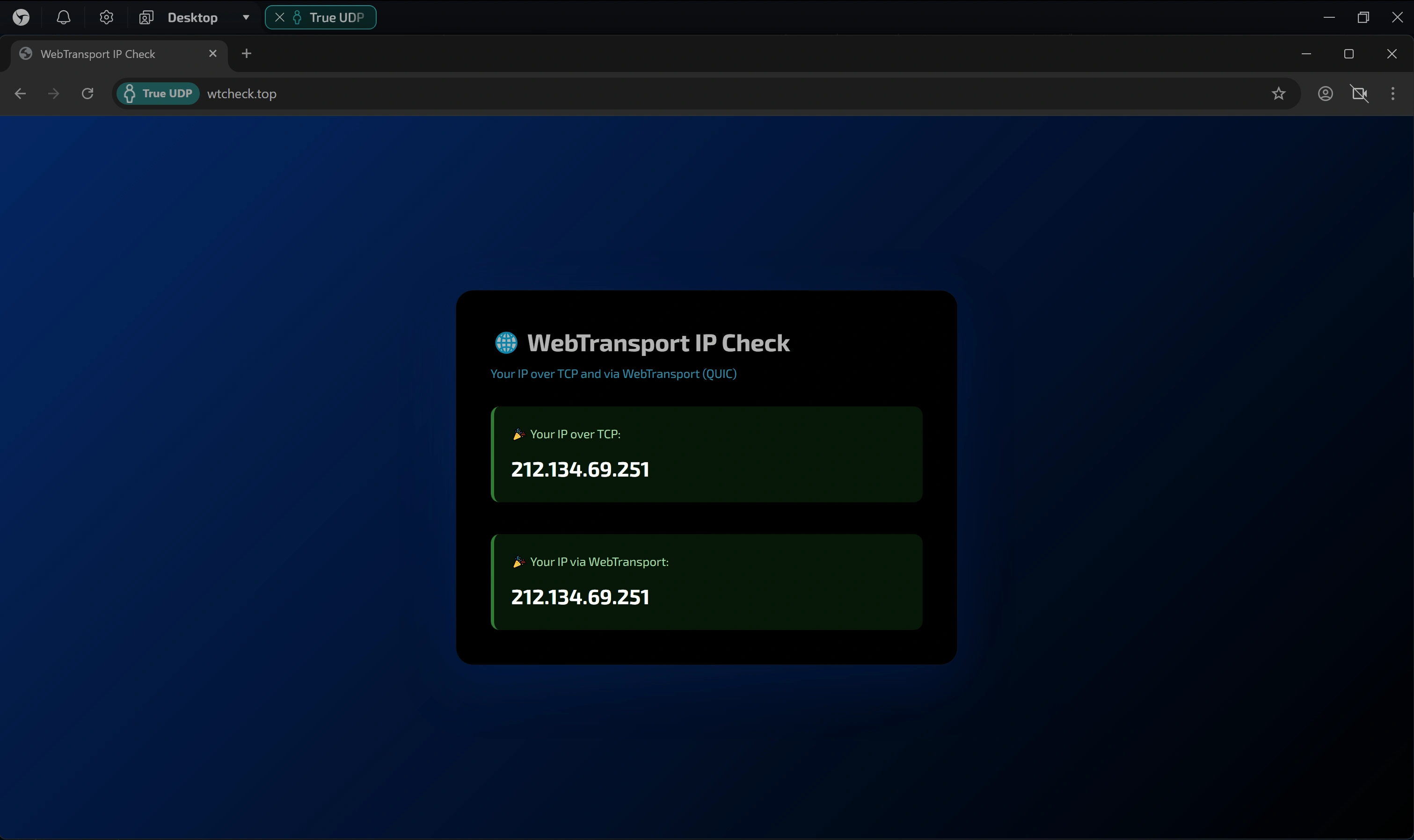

4. WebTransport (Verificação de API Moderna)

Link: wtcheck.top

WebTransport é uma tecnologia de próxima geração que arquitetonicamente não pode funcionar sem o protocolo QUIC (e, consequentemente, sem UDP). Sua operabilidade é um dos marcadores de uma implementação completa da pilha de rede.

- Bom resultado: O teste exibe dois blocos com endereços IP (para TCP e WebTransport), e ambos correspondem ao endereço do seu proxy.

- Mau resultado: O aparecimento de um

WebTransport error. Isso indica inequivocamente que o suporte UDP no navegador está ausente ou implementado apenas parcialmente.

Resultados da Nossa Pesquisa

Suporte |

Linken Sphere 2 v2.11.12 |

Vision v3.3.38 |

Keenetic Speedster |

|---|---|---|---|

| WebRTC (Vídeo/Áudio) TURN (Twilio) | |||

| WebRTC (Vídeo/Áudio) SRTP (IPbinding) | |||

| HTTP/3 & QUIC (Cloudflare) | |||

| WebTransport (wtcheck) | |||

| Multi-threading (IPs diferentes em perfis diferentes) | |||

| Classificação Final | 5 | 3 | 2 |

Realizamos uma série de testes usando o mesmo proxy SOCKS5 UDP. Os resultados mostram claramente a diferença entre a implementação parcial e completa do suporte UDP.

Vision — O Problema do Suporte Parcial

Vision demonstra implementação parcial. O protocolo WebRTC de fato funciona via UDP, mas o tráfego web principal (carregamento de páginas, solicitações à infraestrutura web moderna) continua a passar pelo TCP desatualizado (HTTP/2).

Isso cria um perfil de rede contraditório: o navegador demonstra as capacidades de um canal de comunicação moderno ao trabalhar com mídia, mas degrada forçosamente para protocolos desatualizados durante a navegação regular. Para sistemas de segurança, tal discrepância parece uma anomalia técnica.

Keenetic Speedster — Proxificação Externa

O uso de um proxificador externo (neste caso, um roteador Keenetic Speedster) demonstra resultados semelhantes à implementação parcial de software. O dispositivo lida com sucesso com o encaminhamento UDP para WebRTC, mas, como o Vision, não garante a operação de HTTP/3 e QUIC para o tráfego web principal por padrão.

A principal desvantagem deste método é a falta de multi-threading. O roteador envolve todo o tráfego do dispositivo conectado em um túnel. Isso torna impossível o trabalho simultâneo com vários perfis: você está limitado a uma sessão ativa por conexão física, o que reduz criticamente a eficiência do trabalho no multi-accounting.

Linken Sphere — Consistência de Rede

No Linken Sphere, o suporte UDP completo é implementado. Em vez de encaminhamento ponto a ponto do popular WebRTC, tornamos possível trabalhar com todas as tecnologias modernas dentro do túnel SOCKS5. Isso permite que o navegador use o protocolo de transporte conforme pretendido pelos desenvolvedores do Chrome, sem limitações artificiais.

Na prática, isso garante:

- Consistência de Rede: Ausência de lacunas lógicas onde diferentes tipos de tráfego são forçados a usar diferentes protocolos de transporte.

- Operação Nativa HTTP/3: A interação com Google, Meta e uma parte significativa da web global (mais de 36% dos sites do top 10 milhões) ocorre via protocolo QUIC, que é o padrão para a grande maioria dos dispositivos reais.

- Suporte para APIs de Rede de Próxima Geração: Tecnologias como WebTransport funcionam "fora da caixa", garantindo a execução correta de cenários modernos.

Conclusão

Como os resultados da nossa pesquisa mostraram, o suporte UDP declarado nas especificações do produto nem sempre significa a operação correta da pilha de rede na prática. Em condições onde a web está se movendo rapidamente para o HTTP/3, a implementação parcial de protocolos cria um perfil digital incompleto que é facilmente detectado por sistemas de segurança modernos.

O Linken Sphere permanece a única solução no mercado hoje oferecendo suporte UDP verdadeiramente completo. Nós preenchemos a lacuna tecnológica entre a emulação e a realidade, permitindo que seus perfis interajam com Google, Facebook e outros gigantes na linguagem dos protocolos modernos de alta velocidade.

Acreditamos que o spoofing de qualidade é um direito básico, não uma opção premium. Portanto, o suporte nativo UDP está disponível para usuários do Linken Sphere em qualquer plano, incluindo o plano totalmente gratuito (Free). Baixe o navegador, configure um proxy e verifique a qualidade da conexão você mesmo.

P.S. Para desenvolvedores de outras soluções

Nós nos esforçamos pela máxima objetividade. Se você representa outro navegador anti-detect e está confiante de que seu produto também fornece suporte nativo UDP, escreva para nós. Teremos prazer em realizar novos testes e atualizar nossa pesquisa. O mercado deve conhecer seus heróis.