Vazamentos de DNS, WebRTC e TLS — Os Erros Mais Comuns

Quando você se conecta a uma VPN ou usa um proxy, presume-se que seu endereço IP real e suas atividades online permaneçam ocultos. Mas, na prática, nem sempre é esse o caso. Existem os chamados vazamentos (leaks) — mecanismos técnicos que fazem com que alguns dados sejam transmitidos fora do canal seguro.

Vazamentos de DNS, WebRTC e TLS são situações em que dados técnicos são expostos devido a configurações de rede ou do navegador: por exemplo, o servidor DNS, o IP real ou os parâmetros de conexão. Tais vazamentos não revelam seu histórico de navegação, mas podem expor uma incompatibilidade entre o endereço IP, o servidor DNS e outros parâmetros de conexão, o que pode atuar como um gatilho para sistemas antifraude.

Neste artigo, veremos como ocorrem os vazamentos de DNS, WebRTC e TLS, como detectá-los e quais medidas podem ajudar a reduzir os riscos.

O que são realmente os vazamentos de DNS, WebRTC e TLS?

DNS, WebRTC e TLS operam em diferentes níveis de interação de rede. Portanto, os mecanismos de exposição de dados diferem em cada caso. Em um caso, as solicitações contornam o canal seguro; em outro, o navegador transmite diretamente as informações da rede; no terceiro, os parâmetros da conexão criptografada são analisados.

Vamos detalhar cada tipo separadamente para entender os riscos e as maneiras de se proteger.

Vazamentos de DNS

O DNS (Domain Name System - Sistema de Nomes de Domínio) é um sistema que traduz nomes de sites familiares em endereços IP. Quando você insere um endereço em seu navegador, seu dispositivo primeiro envia uma solicitação DNS para descobrir a qual IP se conectar e só então uma conexão com o site é estabelecida.

Ao usar uma VPN, presume-se que todas as solicitações passem por um túnel criptografado e sejam processadas pelos próprios servidores DNS do provedor de VPN. No entanto, em alguns casos, o sistema continua a enviar solicitações DNS diretamente para o servidor do ISP (Provedor de Serviços de Internet). É isso que se chama de vazamento de DNS.

Nesse caso, o ISP vê quais domínios o dispositivo está solicitando, mesmo que o tráfego principal passe pela VPN. Ao mesmo tempo, o conteúdo das páginas e os dados transmitidos permanecem criptografados. Os próprios sites e os sistemas anti-bot não têm acesso às solicitações DNS do usuário. Eles só podem detectar o problema indiretamente — por exemplo, se o servidor DNS pertencer a um país ou provedor, enquanto o endereço IP público pertencer a outra rede.

As causas podem variar: configuração de rede incorreta, falta de proteção integrada contra vazamento de DNS na VPN, conflitos de protocolo ou recursos específicos do sistema operacional.

Vazamentos de WebRTC

O WebRTC (Web Real-Time Communication) é uma tecnologia integrada aos navegadores modernos que permite estabelecer uma conexão direta entre os usuários. Ele é usado para chamadas de vídeo, comunicação por voz, conferências online e transferência de dados diretamente na janela do navegador, sem a instalação de software adicional.

Para que a conexão funcione corretamente, o WebRTC solicita as informações de rede do dispositivo, incluindo seus endereços IP locais e externos. Em alguns casos, o WebRTC pode transmitir informações de rede diretamente, contornando o túnel da VPN. O navegador pode transmitir o endereço IP real por meio de mecanismos especiais de troca de dados (por exemplo, candidatos ICE — uma lista de possíveis endereços de rede e rotas que o dispositivo oferece para uma conexão direta), mesmo que o tráfego do site passe por uma VPN ou proxy.

Como resultado, uma página da web com o WebRTC ativado é capaz de determinar o IP real do usuário. Ao mesmo tempo, a própria VPN continua a funcionar, mas algumas informações de rede são expostas diretamente. É exatamente por isso que os vazamentos de WebRTC são considerados um dos problemas mais comuns que reduzem o nível de anonimato ao usar uma VPN ou proxy.

Fingerprint TLS: O que é e por que ele te entrega

O TLS (Transport Layer Security) é um protocolo que criptografa os dados entre o navegador e o site. Graças a ele, a conexão é exibida como HTTPS, e o conteúdo das páginas permanece protegido contra interceptação. Mas o TLS tem um efeito colateral no qual poucas pessoas pensam — o fingerprint TLS.

Quando um navegador se conecta a um site via HTTPS, a primeira coisa que ele faz é enviar uma mensagem ClientHello ao servidor — uma espécie de "cartão de visitas". Ela especifica quais métodos de criptografia o cliente suporta, quais extensões TLS ele usa e em que ordem as lista. Esta mensagem não é criptografada — o servidor a vê mesmo antes de uma conexão segura ser estabelecida.

Cada navegador e cada programa envia seu próprio conjunto exclusivo de parâmetros no ClientHello. O Chrome lista cifras e extensões em uma ordem, o Firefox em outra, e um script Python ou um bot baseado em bibliotecas padrão em uma terceira. Essa combinação é o fingerprint TLS. Pode ser comparado à caligrafia: você escreve as mesmas letras, mas seu estilo característico pode distingui-lo dos outros.

Existem métodos padrão para calcular esses fingerprints — JA3 e o mais moderno JA4. Eles pegam os parâmetros do ClientHello (lista de cifras, extensões, algoritmos suportados) e os transformam em um hash curto — uma sequência de caracteres que pode ser usada para corresponder o cliente a um navegador ou programa conhecido.

Por que o fingerprint TLS é importante

Muitos sistemas anti-bot e de proteção contra fraudes analisam o fingerprint TLS passivamente — eles não precisam executar scripts na página ou verificar cookies. Basta olhar para o ClientHello. Se uma solicitação vier com um cabeçalho User-Agent do Chrome, mas o fingerprint TLS corresponder a uma biblioteca Python, o servidor entende instantaneamente que não está lidando com um usuário real. Essa conexão pode ser marcada como suspeita, receber um CAPTCHA ou acabar bloqueada.

Esta é a primeira linha de defesa, que é acionada mesmo antes de analisar o comportamento na página. É exatamente por isso que mesmo cabeçalhos HTTP perfeitamente configurados não ajudarão se o fingerprint TLS revelar a automação.

Como verificar vazamentos de DNS, WebRTC e TLS

A verificação de vazamentos é uma etapa obrigatória se você usa uma VPN ou outras ferramentas de anonimato. Vamos detalhar como verificar isso na prática.

Verificando vazamentos de DNS

Um vazamento de DNS é mais fácil de detectar por meio de serviços online. A verificação leva alguns minutos e não requer habilidades especiais.

Você pode usar o seguinte para isso:

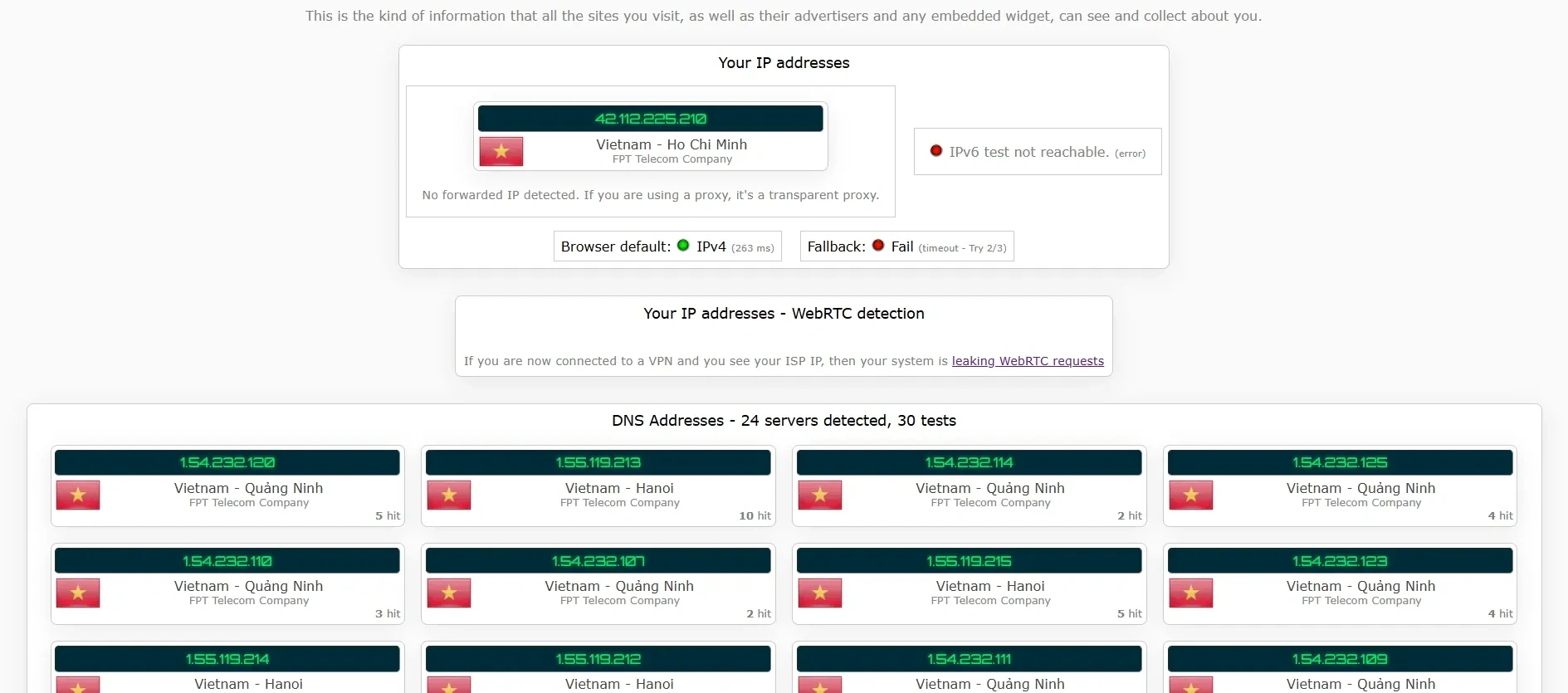

Para verificar, primeiro conecte-se à sua VPN ou proxy e, em seguida, abra um dos serviços de teste de DNS. Às vezes, o resultado carrega imediatamente, mas, em alguns casos, você precisa iniciar o teste.

O relatório mostrará os servidores DNS pelos quais suas solicitações passam. Se os servidores do provedor de VPN ou DNS públicos (por exemplo, Cloudflare ou Google) estiverem listados, a proteção está funcionando corretamente. Se o nome ou IP do seu ISP for exibido, isso é um sinal de vazamento de DNS.

Você também pode verificar o DNS em uso sem serviços online.

Se você usa o Windows:

- Abra o prompt de comando (Win + R → cmd).

- Digite o comando:

nslookup example.com - A linha Server indicará o servidor DNS que está processando a solicitação.

Se você usa macOS / Linux:

No terminal, execute: nslookup example.com ou dig example.com

Se o DNS do seu ISP for exibido enquanto a VPN estiver ligada, isso significa que as solicitações estão contornando o túnel e a proteção está configurada incorretamente.

Verificando vazamentos de WebRTC

Você pode verificar se há um vazamento de WebRTC usando serviços online especiais. O procedimento é semelhante ao teste de DNS.

Você pode usar o seguinte para isso:

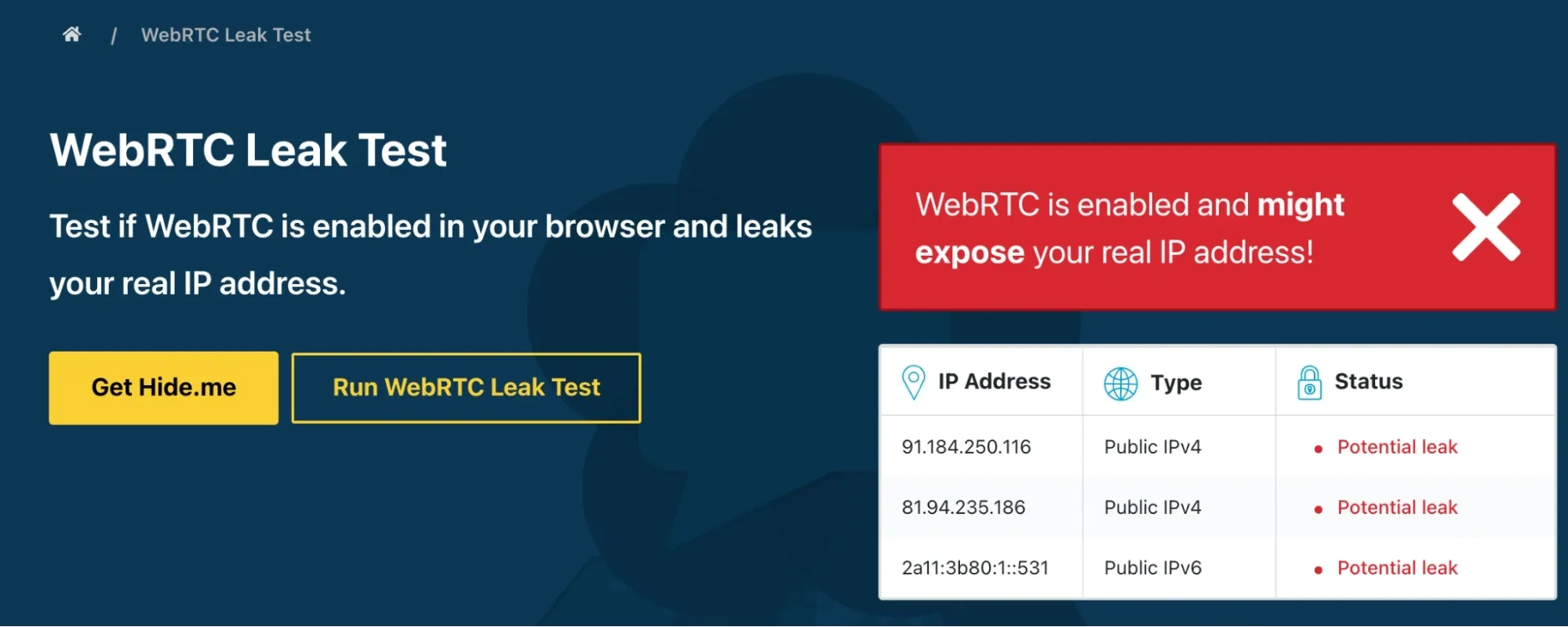

Para verificar, primeiro conecte-se à sua VPN ou proxy e, em seguida, abra um dos serviços. Geralmente, o resultado é exibido automaticamente, mas às vezes você precisa iniciar o teste manualmente.

O relatório indicará o endereço IP público e os parâmetros de rede que o navegador transmite via WebRTC. Se o endereço IP real do seu ISP for exibido em vez do IP da VPN, o WebRTC está expondo dados diretamente. Se apenas o IP do servidor VPN estiver listado, não há vazamento. Alguns serviços simplesmente informam se há um vazamento.

Além dos testes online, é importante verificar se o WebRTC está ativado no próprio navegador.

Se você usa o Firefox, digite about:config na barra de endereços. Na barra de pesquisa, encontre o parâmetro media.peerconnection.enabled. Se o valor for true, o WebRTC está ativo. Se for false, o WebRTC está desativado.

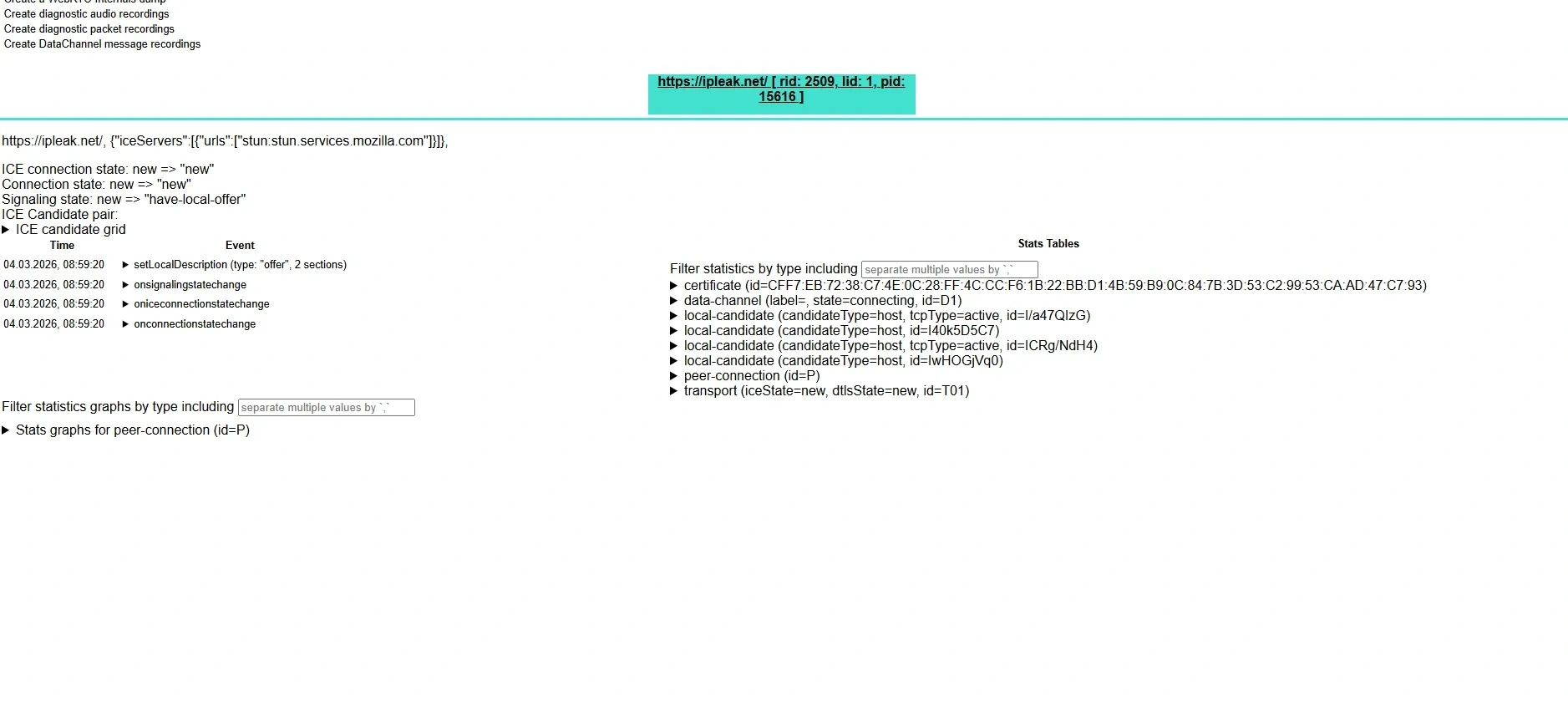

No Chrome e no Edge, não há um indicador de status do WebRTC integrado. Você pode verificar seu funcionamento através da página de diagnóstico interno: abra chrome://webrtc-internals (ou edge://webrtc-internals) na barra de endereços. Se a atividade de conexão for exibida lá ao visitar sites ou executar testes, o WebRTC está funcionando. Se as conexões não forem criadas, a transmissão está restrita.

No navegador Brave, abra "Configurações → Privacidade e segurança". Lá você pode encontrar os parâmetros de manipulação do WebRTC e determinar se a transmissão de endereços IP locais é permitida.

Verificando o fingerprint TLS

Você pode verificar seu fingerprint TLS usando o serviço tls.peet.ws. Ele mostra os parâmetros ClientHello do seu navegador, o hash JA3/JA4 calculado e permite compará-lo com os fingerprints de navegadores populares. Dessa forma, você pode ver se sua conexão se parece com um Chrome comum ou se destaca dos demais.

Como se proteger contra vazamentos

A proteção contra vazamentos requer uma abordagem abrangente. Não basta simplesmente ligar uma VPN — é importante configurar adequadamente o sistema e o navegador, bem como verificar regularmente a conexão. Vamos começar com a proteção contra vazamentos de DNS.

Proteção contra vazamentos de DNS

O primeiro passo é escolher um serviço de VPN com proteção integrada contra vazamento de DNS. Esse recurso é geralmente chamado de DNS Leak Protection (Proteção contra Vazamento de DNS) e significa que todas as solicitações DNS são roteadas automaticamente pelos servidores seguros da própria VPN.

Essa proteção é implementada por muitos dos principais provedores, por exemplo, NordVPN, ExpressVPN e Proton VPN. Ao usar esses serviços, as solicitações DNS não são enviadas diretamente para o ISP, mesmo que o sistema esteja configurado por padrão.

A segunda camada de proteção é configurar manualmente os servidores DNS. Você pode especificar DNS públicos que não estejam associados ao seu ISP. As opções mais comuns são Cloudflare (1.1.1.1) e Google (8.8.8.8).

Você pode configurar o DNS nas configurações de conexão de rede do seu sistema operacional. No Windows, isso é feito nas propriedades do adaptador; no macOS, na seção "Rede". Além disso, alguns navegadores modernos permitem que você ative o uso de DNS Seguro (Secure DNS) diretamente nas configurações.

A combinação de uma VPN com a proteção contra vazamento de DNS ativada e servidores DNS configurados manualmente reduz significativamente o risco de transmitir solicitações diretamente ao ISP.

Proteção contra vazamentos de WebRTC

O WebRTC funciona no nível do navegador, portanto, a proteção é configurada exatamente lá. Se você usa uma VPN, mas não restringiu o WebRTC, o navegador ainda pode expor seu IP real.

O primeiro método é desativar o WebRTC nas configurações do navegador. No Firefox, isso é feito por meio da página about:config: você precisa encontrar o parâmetro media.peerconnection.enabled e definir o valor como false. Depois disso, o navegador deixará de usar o WebRTC para estabelecer conexões diretas.

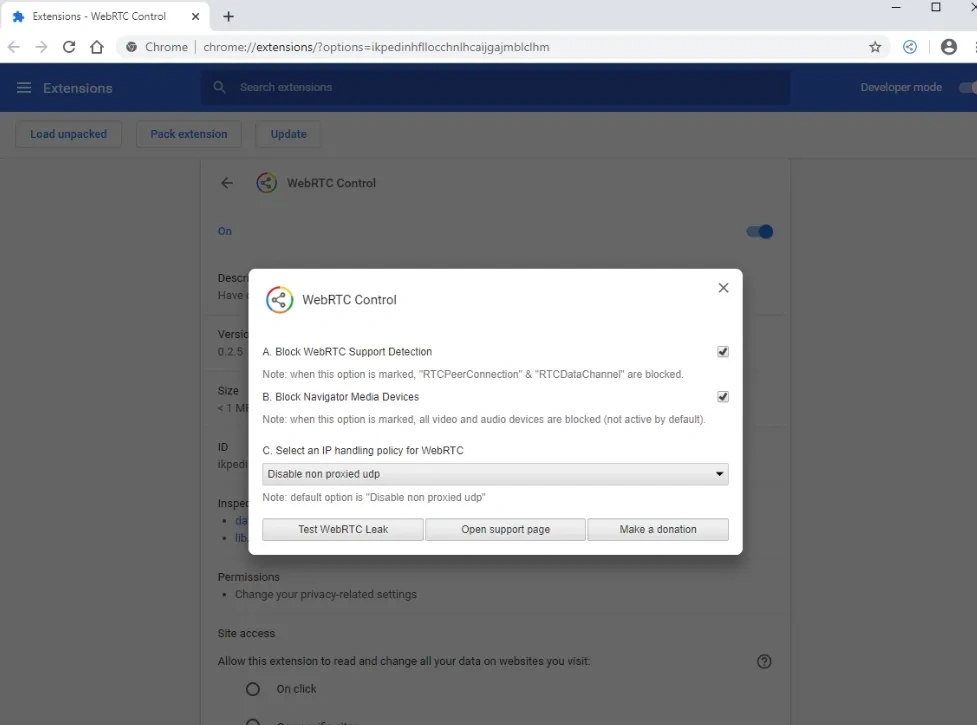

No Chrome e no Edge, é impossível desativar completamente o WebRTC usando ferramentas padrão. Nesse caso, são usadas extensões que bloqueiam a transmissão de dados de rede via WebRTC. Opções populares são o uBlock Origin (com configuração adicional) e o WebRTC Control. Eles restringem a transmissão do IP real por meio dos mecanismos do navegador.

A terceira opção é usar navegadores com privacidade aprimorada. Por exemplo, o Brave não bloqueia o WebRTC por padrão, no entanto, esse parâmetro pode ser alterado nas configurações de privacidade do navegador.

Após fazer as alterações, é recomendável verificar novamente a conexão por meio de um teste online para garantir que o IP real não seja mais exibido.

Proteção contra vazamentos de TLS

É impossível desativar o envio do ClientHello — sem ele, uma conexão criptografada não será estabelecida. O objetivo não é ocultar o fingerprint, mas garantir que ele não se destaque entre milhões de usuários comuns.

A maneira mais confiável é usar uma versão atualizada de um navegador baseado em Chromium. Nesse caso, seu fingerprint TLS corresponderá ao fingerprint de um grande número de usuários do Chrome, e os sistemas anti-bot não verão nada suspeito.

Os problemas surgem quando algo fora do padrão aparece na cadeia: um navegador desatualizado, uma biblioteca TLS atípica ou uma ferramenta de automação. O fingerprint imediatamente se torna raro e, portanto, perceptível.

No Linken Sphere, esse problema não existe. O navegador é executado em um mecanismo Chromium atualizado, de modo que cada perfil, ao se conectar, envia o mesmo conjunto de cifras e extensões que um Chrome comum da versão correspondente. O fingerprint TLS não será único — ele simplesmente corresponderá a milhares de usuários reais. É exatamente isso que é necessário para um mascaramento adequado.

Conclusão

Você pode reduzir o risco de vazamentos seguindo algumas regras simples:

- Use uma VPN confiável com DNS Leak Protection (Proteção contra Vazamento de DNS) e um Kill Switch.

- Se necessário, especifique manualmente servidores DNS públicos.

- Verifique o status do WebRTC no seu navegador e desative-o, se necessário.

- Verifique regularmente sua conexão em busca de vazamentos de DNS e WebRTC.

Tais medidas não garantem o anonimato completo, mas aumentam significativamente o nível de proteção.

Perguntas frequentes

O DNS traduz o endereço de um site em um endereço IP de servidor. O WebRTC é uma tecnologia de navegador para conexões diretas (chamadas, chats de vídeo). O TLS é um protocolo de criptografia que protege os dados entre o navegador e o site (HTTPS).

Não. Ele não salva o histórico no seu dispositivo, mas não oculta o seu endereço IP nem evita vazamentos de DNS ou WebRTC.

Não. Uma VPN oculta o seu IP e criptografa o tráfego, mas se configurada incorretamente, vazamentos de DNS ou WebRTC são possíveis.

Um Kill Switch é um recurso que bloqueia a conexão com a internet se a VPN cair. Isso impede que o tráfego seja transmitido diretamente pelo seu provedor de internet.

Este é um mecanismo que roteia todas as solicitações de DNS através dos servidores da VPN, impedindo que o sistema acesse o DNS do seu provedor de internet.