Витоки DNS, WebRTC та TLS — Найпоширеніші помилки

Коли ви підключаєтеся до VPN або використовуєте проксі, передбачається, що ваша справжня IP-адреса та дії в інтернеті залишаються прихованими. Але на практиці так буває не завжди. Існують так звані витоки — технічні механізми, через які частина даних передається поза захищеним каналом.

Витоки DNS, WebRTC та TLS — це ситуації, коли технічні дані розкриваються через налаштування мережі або браузера: наприклад, DNS-сервер, справжній IP або параметри підключення. Такі витоки не розкривають вашу історію переглядів, але вони можуть виявити невідповідність між IP-адресою, DNS-сервером та іншими параметрами підключення, що може стати тригером для антифрод-систем.

У цій статті ми розглянемо, як виникають витоки DNS, WebRTC і TLS, як їх виявити та які заходи можуть допомогти знизити ризики.

Чим насправді є витоки DNS, WebRTC та TLS?

DNS, WebRTC і TLS працюють на різних рівнях мережевої взаємодії. Тому механізми розкриття даних у кожному випадку відрізняються. В одному випадку запити обходять захищений канал; в іншому — браузер безпосередньо передає мережеву інформацію; у третьому — аналізуються параметри зашифрованого з'єднання.

Давайте розберемо кожен тип окремо, щоб зрозуміти ризики та способи захисту.

Витоки DNS

DNS (система доменних імен) — це система, яка перетворює звичні назви вебсайтів на IP-адреси. Коли ви вводите адресу у своєму браузері, ваш пристрій спочатку надсилає DNS-запит, щоб дізнатися, до якого IP підключатися, і лише після цього встановлюється з'єднання із сайтом.

При використанні VPN передбачається, що всі запити проходять через зашифрований тунель і обробляються власними DNS-серверами VPN-провайдера. Однак у деяких випадках система продовжує надсилати DNS-запити безпосередньо на сервер інтернет-провайдера. Саме це і називається витоком DNS.

У цьому випадку інтернет-провайдер бачить, які домени запитує пристрій, навіть якщо основний трафік йде через VPN. При цьому вміст сторінок і передані дані залишаються зашифрованими. Самі вебсайти та антибот-системи не мають доступу до DNS-запитів користувача. Вони можуть виявити проблему лише опосередковано — наприклад, якщо DNS-сервер належить до однієї країни чи провайдера, тоді як публічна IP-адреса належить до іншої мережі.

Причини можуть бути різними: неправильне налаштування мережі, відсутність вбудованого захисту від витоків DNS у VPN, конфлікти протоколів або специфічні особливості операційної системи.

Витоки WebRTC

WebRTC (Web Real-Time Communication) — це технологія, вбудована в сучасні браузери, яка дозволяє встановлювати пряме з'єднання між користувачами. Вона використовується для відеодзвінків, голосового зв'язку, онлайн-конференцій та передачі даних безпосередньо у вікні браузера без встановлення додаткового програмного забезпечення.

Для коректної роботи з'єднання WebRTC запитує мережеву інформацію пристрою, включаючи його локальні та зовнішні IP-адреси. У деяких випадках WebRTC може передавати мережеву інформацію напряму, оминаючи VPN-тунель. Браузер може передавати справжню IP-адресу через спеціальні механізми обміну даними (наприклад, ICE-кандидати — список можливих мережевих адрес і маршрутів, які пристрій пропонує для прямого з'єднання), навіть якщо трафік вебсайту йде через VPN або проксі.

У результаті вебсторінка з увімкненим WebRTC здатна визначити справжній IP користувача. При цьому сам VPN продовжує працювати, але частина мережевої інформації розкривається безпосередньо. Саме тому витоки WebRTC вважаються однією з найпоширеніших проблем, що знижують рівень анонімності при використанні VPN або проксі.

Відбиток TLS: Що це таке і чому він вас видає

TLS (Transport Layer Security) — це протокол, який шифрує дані між браузером і вебсайтом. Завдяки йому з'єднання відображається як HTTPS, а вміст сторінок залишається захищеним від перехоплення. Але TLS має побічний ефект, про який мало хто замислюється — відбиток TLS (TLS fingerprint).

Коли браузер підключається до сайту через HTTPS, перше, що він робить, це надсилає серверу повідомлення ClientHello — своєрідну «візитну картку». У ньому вказується, які методи шифрування підтримує клієнт, які розширення TLS він використовує та в якому порядку їх перелічує. Це повідомлення не зашифроване — сервер бачить його ще до встановлення безпечного з'єднання.

Кожен браузер і кожна програма надсилає свій власний унікальний набір параметрів у ClientHello. Chrome перелічує шифри та розширення в одному порядку, Firefox — в іншому, а Python-скрипт або бот на основі стандартних бібліотек — у третьому. Ця комбінація і є відбитком TLS. Його можна порівняти з почерком: ви пишете ті самі літери, але ваш характерний стиль може відрізнити вас від інших.

Існують стандартні методи обчислення таких відбитків — JA3 та більш сучасний JA4. Вони беруть параметри з ClientHello (список шифрів, розширень, підтримуваних алгоритмів) і перетворюють їх на короткий хеш — рядок символів, який можна використовувати для зіставлення клієнта з відомим браузером або програмою.

Чому відбиток TLS є важливим

Багато антибот-систем і систем захисту від шахрайства аналізують відбиток TLS пасивно — їм не потрібно виконувати скрипти на сторінці або перевіряти файли cookie. Достатньо поглянути на ClientHello. Якщо запит надходить із заголовком User-Agent від Chrome, але відбиток TLS збігається з бібліотекою Python, сервер миттєво розуміє, що має справу не зі справжнім користувачем. Таке з'єднання може бути позначене як підозріле, отримати CAPTCHA або взагалі бути заблокованим.

Це перша лінія захисту, яка спрацьовує ще до аналізу поведінки на сторінці. Саме тому навіть ідеально налаштовані HTTP-заголовки не допоможуть, якщо відбиток TLS видає автоматизацію.

Як перевірити наявність витоків DNS, WebRTC та TLS

Перевірка на витоки є обов'язковим кроком, якщо ви використовуєте VPN або інші інструменти анонімізації. Давайте розберемо, як це перевірити на практиці.

Перевірка на витоки DNS

Витік DNS найпростіше виявити за допомогою онлайн-сервісів. Перевірка займає кілька хвилин і не вимагає спеціальних навичок.

Для цього ви можете використовувати:

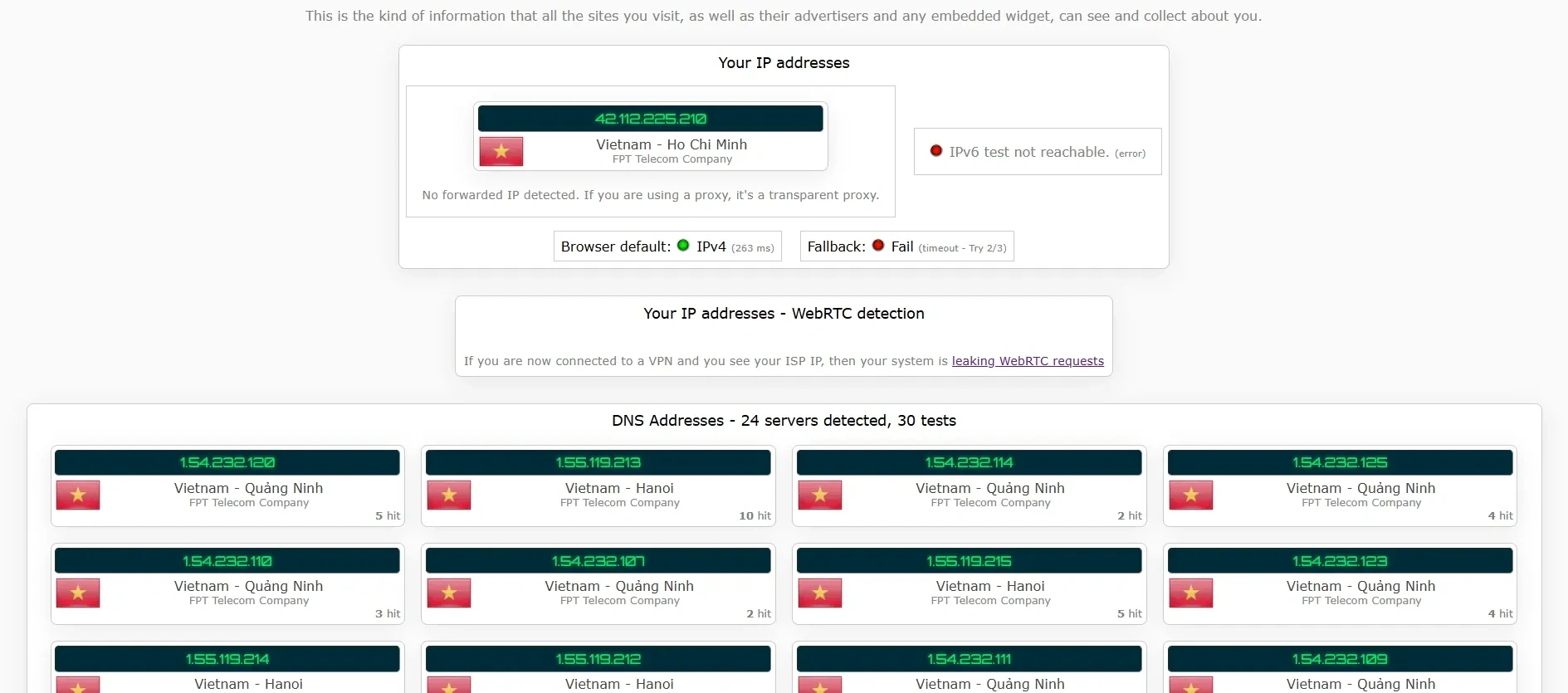

Щоб перевірити, спочатку підключіться до свого VPN або проксі, а потім відкрийте один із сервісів тестування DNS. Іноді результат завантажується відразу, але в деяких випадках потрібно запустити тест.

У звіті будуть показані DNS-сервери, через які проходять ваші запити. Якщо вказані сервери VPN-провайдера або публічні DNS (наприклад, Cloudflare або Google), захист працює коректно. Якщо відображається назва або IP вашого інтернет-провайдера, це ознака витоку DNS.

Ви також можете перевірити використовуваний DNS без онлайн-сервісів.

Якщо у вас Windows:

- Відкрийте командний рядок (Win + R → cmd).

- Введіть команду:

nslookup example.com - У рядку Server буде вказано DNS-сервер, який обробляє запит.

Якщо у вас macOS / Linux:

У терміналі виконайте: nslookup example.com або dig example.com

Якщо під час увімкненого VPN відображається DNS вашого інтернет-провайдера, це означає, що запити обходять тунель, а захист налаштовано неправильно.

Перевірка на витоки WebRTC

Перевірити наявність витоку WebRTC можна за допомогою спеціальних онлайн-сервісів. Процедура схожа на тестування DNS.

Для цього ви можете використовувати:

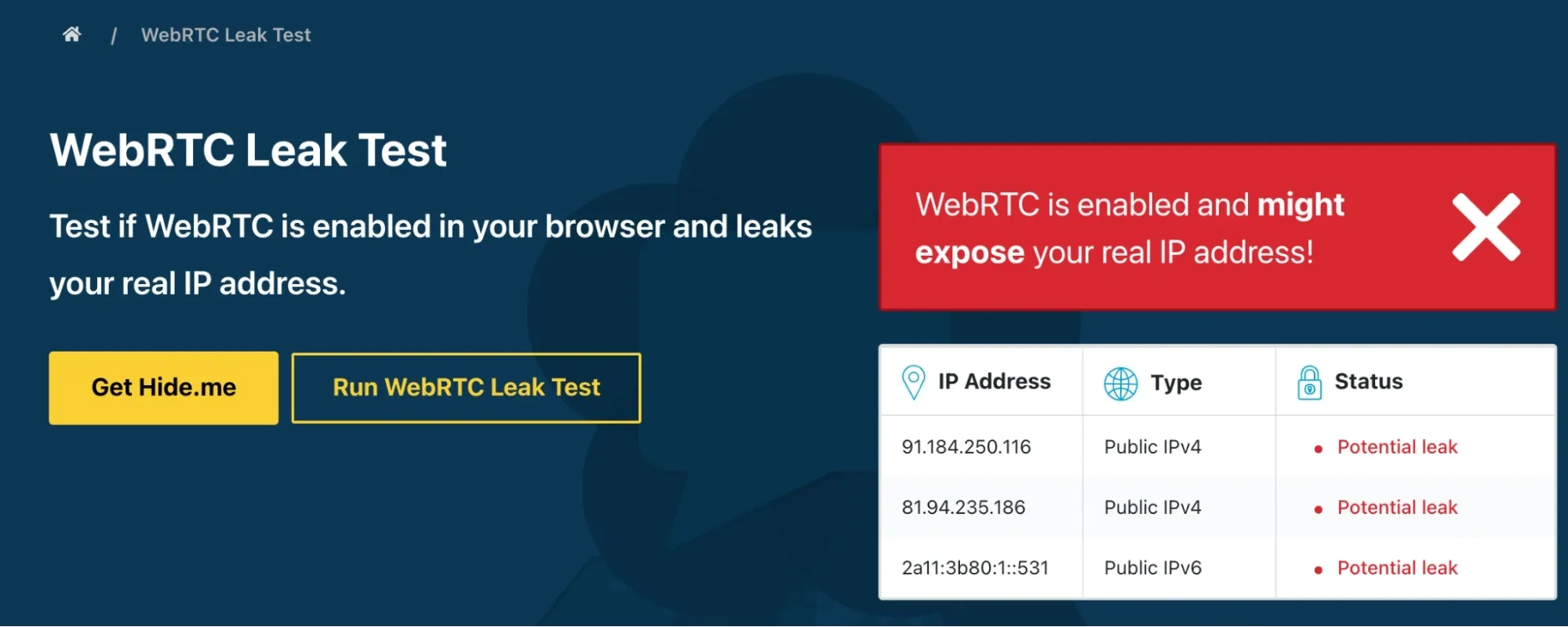

Щоб перевірити, спочатку підключіться до свого VPN або проксі, а потім відкрийте один із сервісів. Зазвичай результат відображається автоматично, але іноді потрібно запустити тест вручну.

У звіті буде вказано публічну IP-адресу та мережеві параметри, які браузер передає через WebRTC. Якщо замість IP-адреси VPN відображається ваша справжня IP-адреса провайдера, WebRTC розкриває дані безпосередньо. Якщо вказано лише IP-адресу VPN-сервера, витоку немає. Деякі сервіси просто повідомляють вам, чи є витік.

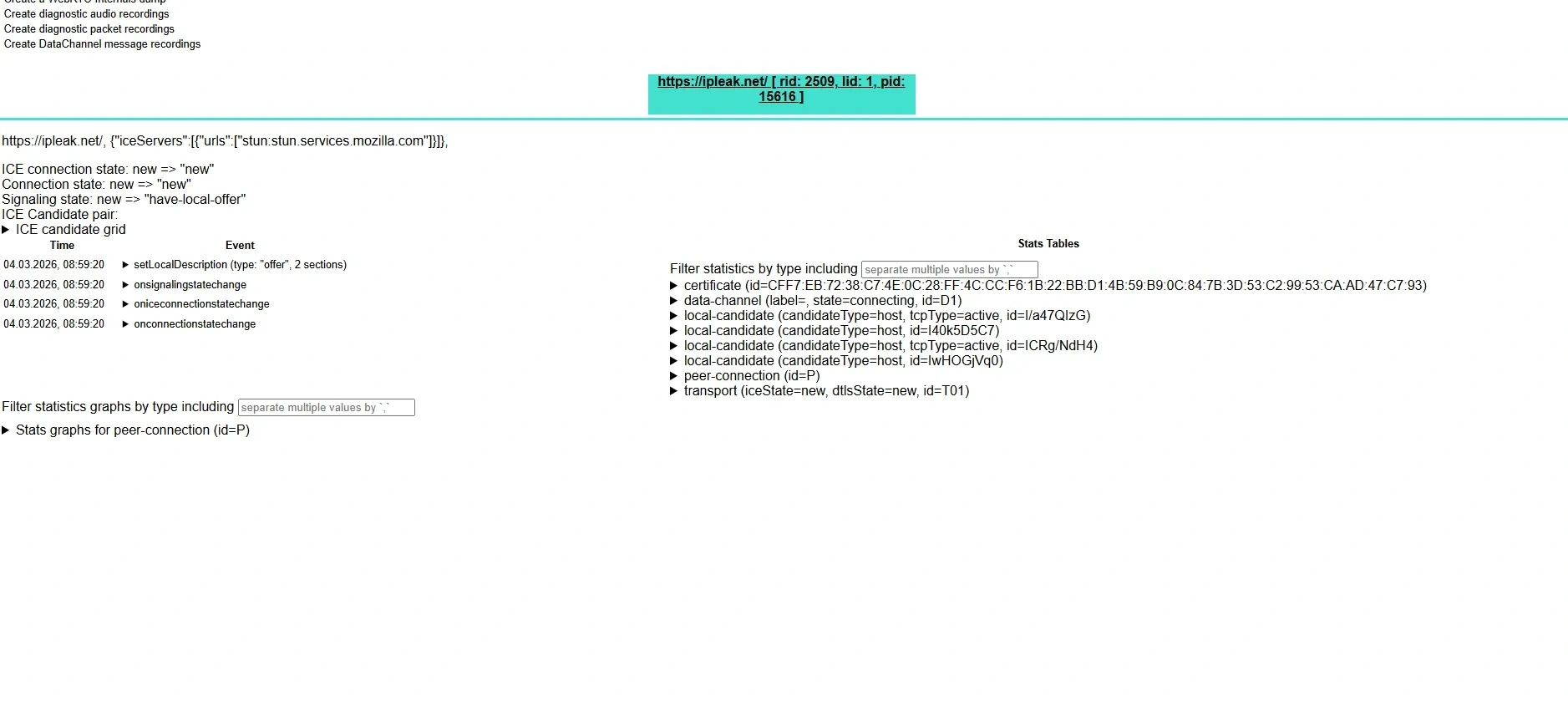

Окрім онлайн-тестів, важливо перевірити, чи увімкнено WebRTC у самому браузері.

Якщо у вас Firefox, введіть about:config в адресному рядку. У рядку пошуку знайдіть параметр media.peerconnection.enabled. Якщо значення true, WebRTC активний. Якщо false, WebRTC вимкнено.

У Chrome та Edge немає вбудованого індикатора статусу WebRTC. Ви можете перевірити його роботу через сторінку внутрішньої діагностики: відкрийте chrome://webrtc-internals (або edge://webrtc-internals) в адресному рядку. Якщо під час відвідування сайтів або запуску тестів там відображається активність з'єднань, WebRTC працює. Якщо з'єднання не створюються, передача обмежена.

У браузері Brave відкрийте «Налаштування → Конфіденційність і безпека» (Settings → Privacy and security). Там ви можете знайти параметри обробки WebRTC і визначити, чи дозволена передача локальних IP-адрес.

Перевірка відбитка TLS

Ви можете перевірити свій відбиток TLS за допомогою сервісу tls.peet.ws. Він показує параметри ClientHello вашого браузера, обчислений хеш JA3/JA4 і дозволяє порівняти його з відбитками популярних браузерів. Таким чином, ви можете побачити, чи виглядає ваше з'єднання як звичайний Chrome, чи виділяється на тлі інших.

Як захистити себе від витоків

Захист від витоків вимагає комплексного підходу. Недостатньо просто увімкнути VPN — важливо правильно налаштувати систему та браузер, а також регулярно перевіряти з'єднання. Почнемо із захисту від витоків DNS.

Захист від витоків DNS

Перший крок — вибір VPN-сервісу із вбудованим захистом від витоків DNS. Така функція зазвичай називається DNS Leak Protection і означає, що всі DNS-запити автоматично спрямовуються через захищені сервери самого VPN.

Такий захист реалізовано у багатьох великих провайдерів, наприклад, NordVPN, ExpressVPN та Proton VPN. При використанні таких сервісів DNS-запити не надсилаються безпосередньо інтернет-провайдером, навіть якщо система налаштована за замовчуванням.

Другий рівень захисту — ручне налаштування DNS-серверів. Ви можете вказати публічні DNS, які не пов'язані з вашим інтернет-провайдером. Найпоширеніші варіанти — Cloudflare (1.1.1.1) та Google (8.8.8.8).

Ви можете налаштувати DNS у параметрах мережевого підключення вашої операційної системи. У Windows це робиться у властивостях адаптера; у macOS — у розділі «Мережа». Крім того, деякі сучасні браузери дозволяють увімкнути використання безпечного DNS (Secure DNS) безпосередньо в налаштуваннях.

Комбінація VPN з активованим захистом від витоків DNS і вручну заданих DNS-серверів значно знижує ризик передачі запитів безпосередньо інтернет-провайдеру.

Захист від витоків WebRTC

WebRTC працює на рівні браузера, тому захист налаштовується саме там. Якщо ви використовуєте VPN, але не обмежили WebRTC, браузер все одно може розкрити ваш справжній IP.

Перший метод — вимкнення WebRTC у налаштуваннях браузера. У Firefox це робиться через сторінку about:config: потрібно знайти параметр media.peerconnection.enabled і встановити значення false. Після цього браузер перестане використовувати WebRTC для встановлення прямих з'єднань.

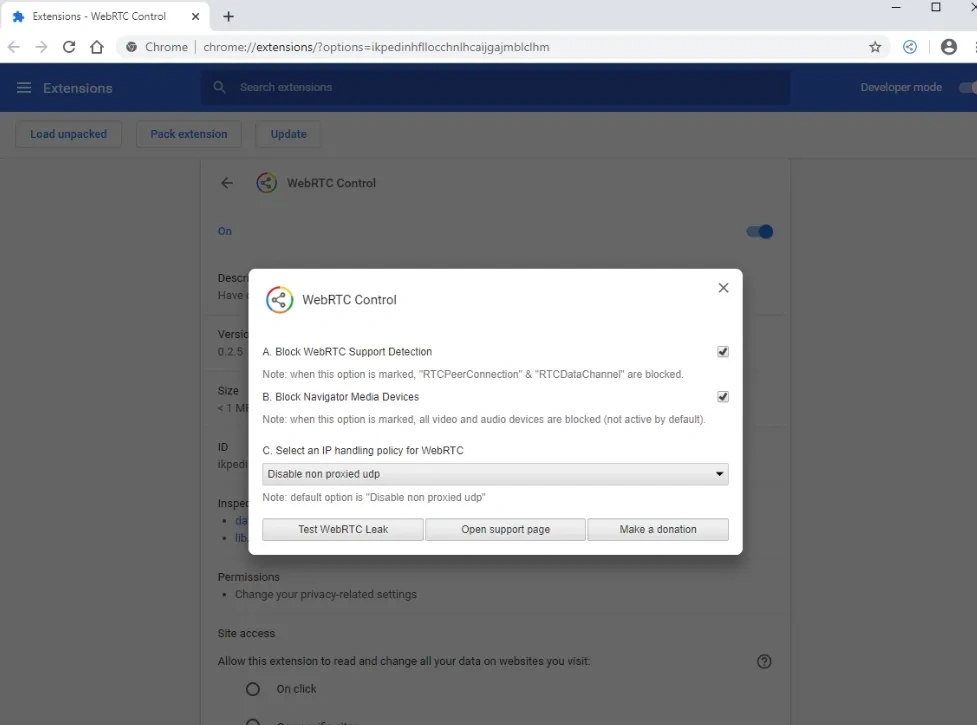

У Chrome та Edge неможливо повністю вимкнути WebRTC за допомогою стандартних інструментів. У цьому випадку використовуються розширення, які блокують передачу мережевих даних через WebRTC. Популярні варіанти — uBlock Origin (з додатковим налаштуванням) і WebRTC Control. Вони обмежують передачу справжнього IP через механізми браузера.

Третій варіант — використання браузерів із підвищеною конфіденційністю. Наприклад, Brave не блокує WebRTC за замовчуванням, однак цей параметр можна змінити в налаштуваннях конфіденційності браузера.

Після внесення змін рекомендується повторно перевірити з'єднання за допомогою онлайн-тесту, щоб переконатися, що справжній IP більше не відображається.

Захист від витоків TLS

Вимкнути надсилання ClientHello неможливо — без нього зашифроване з'єднання не буде встановлено. Мета полягає не в тому, щоб приховати відбиток, а в тому, щоб він не виділявся серед мільйонів звичайних користувачів.

Найнадійніший спосіб — використовувати актуальну версію браузера на базі Chromium. У цьому випадку ваш відбиток TLS збігатиметься з відбитком величезної кількості користувачів Chrome, і антибот-системи не побачать нічого підозрілого.

Проблеми виникають, коли в ланцюжку з'являється щось нестандартне: застарілий браузер, нетипова бібліотека TLS або інструмент автоматизації. Відбиток одразу стає рідкісним, а отже, помітним.

У Linken Sphere такої проблеми не існує. Браузер працює на актуальному рушії Chromium, тому кожен профіль під час підключення надсилає той самий набір шифрів і розширень, що й звичайний Chrome відповідної версії. Відбиток TLS не буде унікальним — він просто збігатиметься з тисячами реальних користувачів. Це саме те, що потрібно для правильного маскування.

Висновок

Ви можете знизити ризик витоків, дотримуючись кількох простих правил:

- Використовуйте надійний VPN із функціями DNS Leak Protection та Kill Switch.

- За необхідності вручну вказуйте публічні DNS-сервери.

- Перевіряйте статус WebRTC у своєму браузері та вимикайте його, якщо потрібно.

- Регулярно перевіряйте своє з'єднання на наявність витоків DNS та WebRTC.

Такі заходи не гарантують повної анонімності, але вони значно підвищують рівень захисту.

Часті запитання

DNS перетворює адресу вебсайту на IP-адресу сервера. WebRTC — це браузерна технологія для прямих з'єднань (дзвінки, відеочати). TLS — це протокол шифрування, який захищає дані між браузером та вебсайтом (HTTPS).

Ні. Він не зберігає історію на вашому пристрої, але не приховує вашу IP-адресу та не запобігає витокам DNS або WebRTC.

Ні. VPN приховує вашу IP-адресу та шифрує трафік, але в разі неправильного налаштування можливі витоки DNS або WebRTC.

Kill Switch — це функція, яка блокує інтернет-з'єднання в разі розриву зв'язку з VPN. Це запобігає передачі трафіку безпосередньо через вашого інтернет-провайдера.

Це механізм, який спрямовує всі DNS-запити через сервери VPN, запобігаючи зверненню системи до DNS вашого інтернет-провайдера.